# WinServer运维

# windows server 2022用命令行为raid5磁盘联机并分区格式化

打开cmd。输入命令:

diskpart

list disk

select disk <磁盘编号>

online disk

PowerShell命令:

配置为GPT:Initialize-Disk -Number 0 -PartitionStyle GPT

分区:New-Partition -DiskNumber 0 -UseMaximumSize -AssignDriveLetter

格式化:Format-Volume -DriveLetter F -FileSystem NTFS -NewFileSystemLabel "HDD-RAID5" -Confirm

# Windows Installer 服务无法访问 解决方法

Windows Installer 服务无法访问。这只在如果您在安全模式中运行Windows,或者是如果 Windows Installer 未正确安装才发生。请联系您的支持人员获取援助。 如果排查是否中病毒或系统故障导致

ChatGPT 说:

Windows Installer 服务无法访问的错误,通常由以下几种原因导致:

Windows Installer 服务未启动或损坏

系统文件损坏(可能由病毒、恶意软件或系统异常引起)

权限问题(注册表或组策略导致 Windows Installer 无法正常运行)

安全模式限制(在安全模式下,Windows Installer 默认是禁用的)

🛠 排查步骤

1️⃣ 检查 Windows Installer 服务是否运行

按 Win + R,输入 services.msc 回车

在 服务 窗口中找到 Windows Installer(服务名称:msiserver)

右键 → 属性

查看“启动类型”:

如果是 “禁用” → 改为 “手动” 或 “自动”

如果未运行,点击“启动”

📌 如果启动时报错,继续执行下面的步骤。

2️⃣ 重新注册 Windows Installer

按 Win + R,输入 cmd,按 Ctrl + Shift + Enter 以管理员身份运行命令提示符

依次执行以下命令:

msiexec /unregister

msiexec /regserver

重启计算机,然后尝试重新安装软件。

3️⃣ 运行 Windows 组件修复

打开命令提示符(管理员模式)

执行以下命令,修复 Windows 组件:

sfc /scannow

等待扫描完成,检查是否有损坏的系统文件。

如果 sfc 找到了问题但无法修复,请运行:

dism /online /cleanup-image /restorehealth

这将从 Windows 更新中获取缺失的文件并修复系统。

4️⃣ 检查 Windows Installer 相关注册表

📌 如果你怀疑病毒或系统损坏导致注册表异常,可以检查并修复相关项

按 Win + R,输入 regedit,回车

找到以下路径:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\msiserver

在右侧窗口,找到 Start 键值

如果 Start 的值不是 2,则双击修改为 2(十进制)

关闭注册表,重启计算机。

5️⃣ 在“安全模式”中启用 Windows Installer

📌 如果你是在 安全模式 下安装软件,默认 Windows Installer 是禁用的,你需要手动启用它。

按 Win + R,输入 cmd,按 Ctrl + Shift + Enter 运行命令提示符

执行以下命令:

net start msiserver

如果提示 服务无法启动,手动修改注册表:

打开注册表编辑器 (regedit)

进入:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\

新建一个键,命名为 MSIServer

修改默认值为 Service

重启计算机,重新尝试安装软件。

6️⃣ 检查是否中了病毒

如果问题仍然存在,可能是病毒或恶意软件修改了 Windows Installer 相关组件:

使用 Windows Defender 进行全盘扫描

下载第三方杀毒软件(如 Malwarebytes、火绒等)进行深度扫描

检查任务管理器 (Ctrl + Shift + Esc) 是否有可疑进程占用 CPU

📌 总结

先检查 Windows Installer 服务是否启动

尝试重新注册 Windows Installer (msiexec /regserver)

运行 SFC 和 DISM 以修复系统文件

检查注册表 (HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\msiserver)

如果在安全模式安装软件,需手动启用 Windows Installer

如果所有方法都试过了还是不行,可能需要 系统修复(如重置 Windows)。你可以尝试使用 Windows 修复模式(WinRE),执行“系统还原”或“重置此电脑”。

# 额外域控服务器,更新补丁后,启动时卡在 请等候 Group Policy Client

在额外域控制器上更新补丁后,如果系统启动时卡在“请等候 Group Policy Client”,通常是由于组策略客户端服务 (gpsvc) 出现问题,或者某些更新引发了服务冲突。以下是一些常见的排查方法及解决方案:

1. 检查组策略客户端服务 (GPSVC) 的状态

进入安全模式:

如果服务器无法正常启动,你可以尝试在 安全模式 下启动系统。启动系统时,按 F8 或 Shift + F8(取决于硬件配置)进入高级启动选项,选择 安全模式 启动。

检查组策略客户端服务:

按 Win + R,输入 services.msc,回车进入服务管理器。

找到 Group Policy Client 服务 (GPSVC) 并检查其状态。如果服务未启动,可以尝试启动它。

确保该服务的 启动类型 为 自动。

手动启动 GPSVC 服务:

打开命令提示符(以管理员身份),运行以下命令启动服务:

bash

net start gpsvc

2. 重置组策略

有时组策略设置可能导致问题,重置组策略可能有助于解决问题。

重置计算机的本地组策略: 在命令提示符下运行以下命令以重置所有本地组策略:

bash

gpupdate /force

如果系统允许启动,重置组策略后重启服务器,看看问题是否解决。

删除缓存的组策略:

进入文件管理器,导航到以下路径:

makefile

C:\Windows\System32\GroupPolicy\

删除该文件夹下的所有内容(不要删除文件夹本身)。

重启服务器,系统会重新生成默认的组策略文件。

3. 卸载更新

如果你认为问题是由最近的补丁引起的,可以尝试卸载最近安装的更新:

通过命令提示符卸载补丁: 在安全模式下或通过恢复环境进入命令提示符,使用以下命令列出最近的更新:

bash

wmic qfe list brief /format:table

找到最近安装的更新,记下对应的 KB 编号。

卸载更新: 使用以下命令卸载更新:

bash

wusa /uninstall /kb:<KB编号>

例如,卸载 KB5005568:

bash

wusa /uninstall /kb:5005568

4. 检查磁盘和文件系统问题

有时磁盘或文件系统的损坏也可能导致服务挂起。可以尝试检查和修复磁盘:

进入恢复环境:

重启服务器,进入恢复模式,选择命令提示符。

运行磁盘检查: 在命令提示符下运行以下命令以修复文件系统问题:

bash

chkdsk /f /r

这将检查并修复磁盘上的错误,可能需要重启以完成修复过程。

5. 禁用不必要的启动项和服务

有时第三方服务或应用程序可能会与组策略服务发生冲突。你可以禁用非必要的启动项来排查问题。

进入安全模式。

使用 msconfig 工具:

按 Win + R,输入 msconfig 并按回车。

在 服务 选项卡下,勾选 隐藏所有 Microsoft 服务,然后点击 全部禁用。

在 启动 选项卡下,禁用所有第三方启动项。

重启服务器,检查问题是否解决。

6. 还原系统状态或恢复系统

如果以上方法都无效,且问题是在更新补丁后发生的,考虑还原系统到更新前的状态。

使用系统还原点:

如果启用了系统还原,你可以通过 恢复环境 选择 系统还原,回滚到更新前的系统状态。

还原 Active Directory 系统状态:

如果你有 Active Directory 系统状态备份,可以考虑使用备份恢复到稳定状态。

使用 Windows Server Backup 还原系统状态,确保 Active Directory 数据库未受损。

7. 重建域控制器

如果上述所有方法都未能解决问题,且此额外域控制器无法恢复正常工作,可能需要考虑重建该域控制器。

从域中删除问题服务器:

使用 dcpromo 将该服务器降级为成员服务器。

检查域内其他域控制器是否正常工作。

重新加入域并提升为额外域控制器:

清理该服务器上与 Active Directory 相关的旧数据。

重新将服务器加入域,并使用 dcpromo 再次将其提升为域控制器。

总结

“请等候 Group Policy Client”问题通常与组策略客户端服务(GPSVC)有关。你可以通过检查服务状态、重置组策略、卸载补丁或修复文件系统等方法排查和解决问题。如果问题严重,可以考虑还原系统状态或重建域控制器。

# 为windows开启winrm service, 以便进行远程管理

winrm service: 是windows 一种方便远程管理的服务;开启winrm service,便于在日常工作中,远程管理服务器,或通过脚本,同时管理多台服务器,来提高工作效率;

工具/原料

windows server

方法/步骤

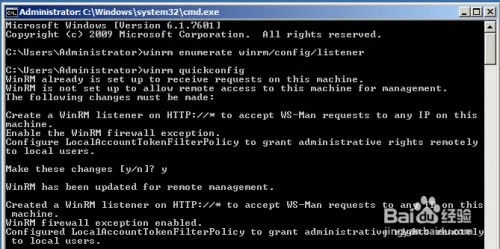

winrm service 默认都是未启用的状态,先查看状态;如无返回信息,则是没有启动;

winrm enumerate winrm/config/listener

针对winrm service 进行基础配置:

winrm quickconfig

[](https://bost.lesrec.cn/uploads/images/gallery/2025-05/ysVZwt5EiYYxjauX-vlPimage.png)

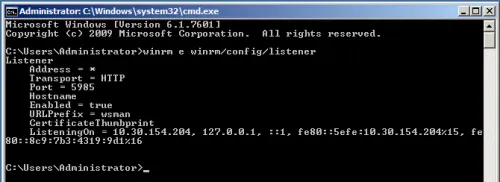

查看winrm service listener:

winrm e winrm/config/listener

[](https://bost.lesrec.cn/uploads/images/gallery/2025-05/Jy7KbKyHH2C935uc-TrFimage.png)

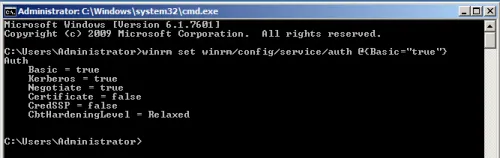

为winrm service 配置auth:

winrm set winrm/config/service/auth @{Basic="true"}

[](https://bost.lesrec.cn/uploads/images/gallery/2025-05/kpIqvoRbasmo63rl-YlSimage.png)

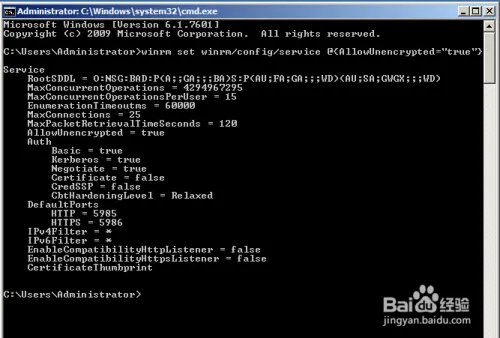

为winrm service 配置加密方式为允许非加密:

winrm set winrm/config/service @{AllowUnencrypted="true"}

[](https://bost.lesrec.cn/uploads/images/gallery/2025-05/WppYuMUVHIdcghg1-Oqrimage.png)

6

至此,winrm service 已经启用,可以正常使用;

# 批量重启含“veeam”关键字的所有服务的命令

在 Windows Server 操作系统上,你可以使用 PowerShell 来批量重启包含特定关键字的服务。假设你要重启所有包含 "veeam" 关键字的服务,你可以执行以下命令

Get-Service | Where-Object { $_.DisplayName -like "*veeam*" } | Restart-Service -Force

要关闭包含特定关键字的所有服务,你可以使用类似的 PowerShell 命令。以下是关闭所有包含 "veeam" 关键字的服务的命令:

powershell

Copy code

Get-Service | Where-Object { $_.DisplayName -like "*veeam*" } | Stop-Service -Force

这个命令与之前的命令相似,不同之处在于它使用了 Stop-Service 来停止服务而不是重启服务。

解释一下这个命令:

Get-Service:获取系统中的所有服务。

Where-Object { $_.DisplayName -like "*veeam*" }:过滤包含 "veeam" 关键字的服务。

Stop-Service -Force:对过滤出来的服务执行强制停止操作。

同样,请确保以管理员权限运行 PowerShell,以便执行服务关闭操作

# SCVMM服务器修复SQL server损坏数据库

`❗ VirtualManagerDB = SUSPECT` 状态,说明 **VMM 的数据库已损坏或启动失败**,这是导致你 SCVMM 无法启动的根本原因。

---

## ❗ 什么是 SUSPECT 状态?

当 SQL Server 启动数据库时,如果发现:

- 日志或数据文件不一致;

- 上次关闭未正确;

- 数据库文件损坏或磁盘I/O异常;

就会把数据库标记为 `SUSPECT`,**阻止连接以保护数据完整性**。

---

## ✅ 恢复 SUSPECT 数据库的方法(紧急修复)

以下操作为标准修复流程,请在 **SQL Server Management Studio (SSMS)** 中用 **管理员账号执行**:

---

### 🔧 1. 设置数据库为紧急模式

```sql

USE master;

ALTER DATABASE VirtualManagerDB SET EMERGENCY;

```

> EMERGENCY 模式允许仅限管理员访问,并绕过部分一致性检查。

---

### 🔍 2. 设置为单用户模式

```sql

ALTER DATABASE VirtualManagerDB SET SINGLE_USER;

```

---

### 🔁 3. 执行数据库修复

```sql

DBCC CHECKDB (VirtualManagerDB, REPAIR_ALLOW_DATA_LOSS);

```

> ⚠️ 警告:此操作可能会**丢失部分损坏数据页**,但能恢复数据库可用状态。

---

### 🔄 4. 恢复多用户模式

```sql

ALTER DATABASE VirtualManagerDB SET MULTI_USER;

```

---

### ▶️ 5. 检查是否恢复成功

执行:

```sql

SELECT name, state_desc FROM sys.databases WHERE name = 'VirtualManagerDB';

```

应显示:`ONLINE`

---

### ✅ 6. 启动 VMM 服务验证

```powershell

Start-Service SCVMMService

```

并观察服务是否正常启动。此时 `Zabbix 控制台 / 管理员界面` 也应能连接。

---

## ✅ 修复成功后建议操作:

1. **立即备份数据库**:

```sql

BACKUP DATABASE VirtualManagerDB TO DISK = 'C:\backup\VirtualManagerDB.bak'

```

2. 定期设置自动备份和 SQL 检查计划(DBCC CHECKDB)

3. 检查存储硬盘 SMART 状态,防止物理故障导致后续再次损坏

---

## ❗ 如果修复失败或数据极其重要

可尝试以下方案:

- 使用最近的 `.bak` 备份还原数据库

- 使用专业 SQL 数据恢复工具(如 ApexSQL Recover)

- 联系 Microsoft 支持进行 SQL 数据库恢复服务

---

## ✅ 总结恢复流程

| 步骤 | 命令 | 说明 |

|---|

| 1 | `ALTER DATABASE ... SET EMERGENCY` | 允许管理员访问 |

| 2 | `SET SINGLE_USER` | 进入修复模式 |

| 3 | `DBCC CHECKDB ... REPAIR_ALLOW_DATA_LOSS` | 修复损坏页 |

| 4 | `SET MULTI_USER` | 恢复正常 |

| 5 | 启动 VMM 服务 | 测试恢复结果 |

---

你是否需要我为你生成以上命令的一键 SQL 脚本?是否存在近期 `.bak` 备份?是否考虑备份数据后再修复?可以协助你制定风险最低的方案。

# SAS机械硬盘组raid5读写速度计算

在由 \*\*8块SAS 14TB 7200转 512MB缓存\*\* 硬盘组成的 \*\*RAID 5\*\* 阵列中,硬盘读写速度的计算涉及 \*\*单盘性能、RAID 5 特性、缓存影响\*\* 等多个因素。以下是详细分析:

\---

\## \*\*1. 单块硬盘的理论性能\*\*

\- \*\*接口类型\*\*:SAS 12Gbps(理论带宽 \*\*1.2GB/s\*\*,实际受硬盘限制)。

\- \*\*转速\*\*:7200 RPM(影响随机IOPS,顺序读写依赖接口和缓存)。

\- \*\*缓存\*\*:512MB(提升突发读写性能)。

\- \*\*典型顺序读写速度\*\*(SAS 7200 RPM):

\- \*\*读速度\*\*:\*\*180~220 MB/s\*\*(受寻道时间和接口限制)。

\- \*\*写速度\*\*:\*\*160~200 MB/s\*\*(受写入策略影响)。

\---

\## \*\*2. RAID 5 对性能的影响\*\*

RAID 5 采用 \*\*条带化(Striping)+ 奇偶校验(Parity)\*\*,特点:

\- \*\*读性能\*\*:接近所有磁盘的聚合带宽(N-1 块盘有效)。

\- \*\*写性能\*\*:受“写惩罚”(Write Penalty)影响,每次写入需计算并写入奇偶校验,导致额外开销。

\### \*\*RAID 5 性能计算公式\*\*

| \*\*操作\*\* | \*\*计算公式\*\* | \*\*8盘RAID 5 估算\*\* |

|----------|------------|------------------|

| \*\*顺序读\*\* | `(N-1) × 单盘读速度` | `7 × 200 MB/s ≈ \*\*1,400 MB/s\*\*` |

| \*\*顺序写\*\* | `(N-1) / 4 × 单盘写速度` | `7 / 4 × 180 MB/s ≈ \*\*315 MB/s\*\*` |

| \*\*随机读(IOPS)\*\* | `(N-1) × 单盘IOPS` | `7 × 150 ≈ \*\*1,050 IOPS\*\*` |

| \*\*随机写(IOPS)\*\* | `(N-1) / 4 × 单盘IOPS` | `7 / 4 × 150 ≈ \*\*262 IOPS\*\*` |

> \*\*注\*\*:

> - \*\*N = 8\*\*(8块盘),RAID 5 可用容量 = `(N-1) × 单盘容量 = 7 × 14TB = 98TB`。

> - \*\*写惩罚(Write Penalty)= 4\*\*(RAID 5 每次写入需 \*\*读旧数据 + 读奇偶校验 + 写新数据 + 写新校验\*\*)。

> - 实际性能受 \*\*RAID控制器、缓存策略、负载类型\*\* 影响。

\---

\## \*\*3. RAID 控制器缓存的影响\*\*

\- \*\*512MB 缓存(Write-Back模式)\*\*:

\- \*\*提升随机写入性能\*\*(缓存吸收小IO请求,延迟刷入磁盘)。

\- \*\*突发写入速度可能接近接口极限(1.2GB/s)\*\*,但持续写入仍受硬盘限制。

\- \*\*缓存策略\*\*:

\- \*\*Write-Back(推荐)\*\*:写入先到缓存,再异步写入磁盘 → \*\*更高写入速度,但断电可能丢数据\*\*。

\- \*\*Write-Through\*\*:直接写入磁盘 → \*\*更安全,但速度慢\*\*。

\---

\## \*\*4. 实际场景性能估算\*\*

| \*\*场景\*\* | \*\*理论速度(RAID 5)\*\* | \*\*实际可能速度(考虑开销)\*\* |

|----------|----------------|------------------|

| \*\*大文件顺序读\*\* | 1,400 MB/s | \*\*1,000~1,300 MB/s\*\* |

| \*\*大文件顺序写\*\* | 315 MB/s | \*\*250~300 MB/s\*\* |

| \*\*4K 随机读(IOPS)\*\* | 1,050 IOPS | \*\*800~1,000 IOPS\*\* |

| \*\*4K 随机写(IOPS)\*\* | 262 IOPS | \*\*200~250 IOPS\*\* |

> \*\*关键瓶颈\*\*:

> - \*\*顺序读写\*\*:受硬盘接口和RAID 5 校验计算限制。

> - \*\*随机IOPS\*\*:受硬盘寻道时间(7200 RPM 约 \*\*4~6ms\*\*)和RAID 5 写惩罚影响。

\---

\## \*\*5. 优化建议\*\*

1\. \*\*更换RAID级别(如RAID 10)\*\*:

\- \*\*写性能提升\*\*(无写惩罚,随机写IOPS ≈ `N/2 × 单盘IOPS`)。

\- 但容量减半(8盘RAID 10 = 4 × 14TB = 56TB)。

2\. \*\*升级硬件\*\*:

\- 使用 \*\*SSD缓存(如RAID卡带CacheCade)\*\* 加速随机IO。

\- 选择 \*\*更高转速硬盘(如10K/15K SAS)\*\* 提升IOPS。

3\. \*\*调整RAID参数\*\*:

\- \*\*条带大小(Stripe Size)\*\* 匹配应用(如数据库用64KB,视频存储用256KB)。

\- 启用 \*\*预读(Read-Ahead)\*\* 优化顺序读。

\---

\## \*\*总结\*\*

\- \*\*8盘SAS RAID 5 理论性能\*\*:

\- \*\*顺序读\*\*:\*\*1,000~1,400 MB/s\*\*

\- \*\*顺序写\*\*:\*\*250~350 MB/s\*\*

\- \*\*随机4K写\*\*:\*\*200~250 IOPS\*\*

\- \*\*实际速度可能低20%~30%\*\*(受控制器、负载、缓存策略影响)。

\- \*\*如需更高写入性能\*\*,建议改用 \*\*RAID 10\*\* 或 \*\*增加SSD缓存\*\*。

如果需要更精确的测试,可以使用 \*\*fio\*\* 或 \*\*CrystalDiskMark\*\* 在真实环境中基准测试。

# ZeroSSL 申请免费SSL证书的方法

ZeroSSL 是一家提供免费SSL证书的服务商,其免费证书有效期为90天,适合个人博客、小型网站或测试环境使用。下面是在ZeroSSL官网申请免费SSL证书的步骤。

\### 📌 ZeroSSL 免费SSL证书主要特点

在开始申请之前,我们先通过一个表格快速了解 ZeroSSL 免费证书的主要特点:

| 特性 | 说明 |

| :----------- | :----------------------------------------- |

| \*\*证书类型\*\* | 单域名、多域名、通配符(泛域名)、IP证书 |

| \*\*有效期\*\* | 90天 |

| \*\*续期\*\* | 支持免费续期,可手动或通过ACME自动化 |

| \*\*验证方式\*\* | DNS解析、HTTP文件上传、邮箱验证 |

| \*\*自动续期\*\* | 通过ACME工具(如acme.sh)支持 |

\### 📝 在ZeroSSL官网申请免费SSL证书

如果你想通过ZeroSSL官网申请,主要步骤如下图所示:

```mermaid

flowchart TD

A\[访问ZeroSSL官网并注册账号\] --> B\[创建新证书并填写域名\]

B --> C\[选择90天免费证书\]

C --> D\[选择验证方式\]

D --> D1\[DNS验证\]

D --> D2\[HTTP文件验证\]

D --> D3\[邮箱验证\]

D1 --> E\[完成域名所有权验证\]

D2 --> E

D3 --> E

E --> F\[下载证书文件\]

F --> G\[在服务器上安装证书\]

```

下面是各环节的具体操作说明:

1\. \*\*注册ZeroSSL账号\*\*:

\* 访问 ZeroSSL 官网 (\[https://zerossl.com\](https://zerossl.com))。

\* 点击“Get Free SSL”或“Sign Up”注册新账号,通常需要使用邮箱进行注册。

2\. \*\*创建新证书\*\*:

\* 登录后,在控制面板点击“\*\*New Certificate\*\*”。

\* 输入你需要申请证书的\*\*域名\*\*。如果你想为纯IP地址申请SSL证书,也可以在此输入IP地址。

3\. \*\*选择证书类型\*\*:

\* 在证书类型页面,选择“\*\*90-Day Certificate\*\*”(90天证书),这是免费的选项。

4\. \*\*生成CSR(证书签名请求)\*\*:

\* 通常可以选择“\*\*Auto-Generate CSR\*\*”(自动生成CSR),让ZeroSSL为你处理。CSR包含了你的域名和组织信息(如所在地和国家)。

5\. \*\*选择验证方式\*\*:

\* 验证域名所有权是必须的步骤。ZeroSSL主要提供三种方式:

\* \*\*HTTP文件上传验证\*\*:下载验证文件并上传到服务器指定目录,确保可通过HTTP访问。

\* \*\*DNS解析验证\*\*:在域名DNS管理后台添加指定的TXT或CNAME记录。

\* \*\*邮箱验证\*\*:选择域名管理员邮箱(如admin@, webmaster@等),接收验证邮件并点击链接或输入验证码完成验证。这是比较快速和简单的方法。

6\. \*\*完成验证并下载证书\*\*:

\* 验证通过后,状态会更新。点击“\*\*Install Certificate\*\*”即可下载证书文件。

\* 证书通常以ZIP格式提供,包含以下文件:

\* `certificate.crt`:域名证书

\* `ca\_bundle.crt`:中间证书链

\* `private.key`:私钥(请务必安全保管)

\### ⚙️ 在服务器上安装证书

下载证书后,需要将其安装到你的Web服务器上。以Nginx为例:

1\. \*\*上传证书文件\*\*:将下载的证书文件(`certificate.crt`、`ca\_bundle.crt` 和 `private.key`)上传到服务器上的一个目录,例如 `/etc/ssl/your\_domain\_name/`。

2\. \*\*合并证书文件(针对Nginx)\*\*:Nginx需要将 `certificate.crt` 和 `ca\_bundle.crt` 合并为一个文件(例如 `zerossl\_combined.crt`或`fullchain.pem`):

```bash

sudo bash -c 'cat /etc/ssl/your\_domain\_name/certificate.crt /etc/ssl/your\_domain\_name/ca\_bundle.crt >> /etc/ssl/your\_domain\_name/zerossl\_combined.crt'

```

3\. \*\*配置Nginx\*\*:编辑Nginx的虚拟主机配置文件(通常在 `/etc/nginx/sites-available/` 或类似路径),修改SSL相关配置指向你的证书和私钥:

```nginx

server {

listen 443 ssl;

server\_name your\_domain.com www.your\_domain.com;

ssl\_certificate /etc/ssl/your\_domain\_name/zerossl\_combined.crt;

ssl\_certificate\_key /etc/ssl/your\_domain\_name/private.key;

# 其他配置...

}

```

同时,建议配置HTTP到HTTPS的重定向:

```nginx

server {

listen 80;

server\_name your\_domain.com www.your\_domain.com;

return 301 https://$server\_name$request\_uri;

}

```

4\. \*\*重启Nginx\*\*:检查配置是否正确并重启Nginx使更改生效:

```bash

sudo nginx -t # 测试配置

sudo systemctl restart nginx # 重启Nginx

```

\### 🔄 证书续期与管理

ZeroSSL的免费证书有效期为90天,到期前需要续期。

\* \*\*手动续期\*\*:你可以登录ZeroSSL账户,在证书到期前(ZeroSSL会在到期前14天发邮件提醒你)重新进行验证和下载安装。

\* \*\*自动续期(推荐)\*\*:使用支持ACME协议的工具(如\*\*acme.sh\*\*)可以自动化续期过程。

\* \*\*安装acme.sh\*\*:

```bash

curl https://get.acme.sh | sh

source ~/.bashrc

```

\* \*\*设置ZeroSSL为默认CA\*\*并配置EAB凭证(在ZeroSSL控制面板生成):

```bash

acme.sh --set-default-ca --server zerossl

export ZERO\_EAB\_KEY="你的\_eab\_key"

export ZERO\_EAB\_HMAC="你的\_eab\_hmac"

```

\* \*\*颁发证书\*\*(例如使用DNS API自动验证):

```bash

export DP\_Id="你的\_DNS\_API\_ID"

export DP\_Key="你的\_DNS\_API\_Key"

acme.sh --issue --dns dns\_dp -d your\_domain.com -d \*.your\_domain.com

```

\* \*\*安装证书\*\*并配置自动重载Web服务器:

```bash

acme.sh --install-cert -d your\_domain.com \\

\--key-file /etc/ssl/your\_domain.com/private.key \\

\--fullchain-file /etc/ssl/your\_domain.com/fullchain.cer \\

\--reloadcmd "systemctl reload nginx"

```

acme.sh会自动添加cron任务每天检查证书是否需续期。

\### 💎 主要注意事项

\* \*\*免费证书限制\*\*:ZeroSSL的免费计划每个账户通常有\*\*3个免费证书的限制\*\*。

\* \*\*验证方式选择\*\*:

\* \*\*DNS验证\*\*:适合无法直接操作服务器但能管理DNS记录的情况,也是自动化(如acme.sh)的首选。

\* \*\*HTTP验证\*\*:需要能操作Web服务器目录,上传验证文件。

\* \*\*邮箱验证\*\*:相对简单,但需确保能收到指定管理员邮箱的邮件。

\* \*\*私钥安全\*\*:私钥(`.key`文件)务必保密,切勿泄露。

\* \*\*证书链\*\*:配置Web服务器时,确保使用合并后的完整证书链(如Nginx的`zerossl\_combined.crt`),否则可能导致某些浏览器不信任。

\* \*\*IP证书\*\*:ZeroSSL支持为纯IP地址申请SSL证书,这比较少见,验证时通常需选择HTTP文件上传方式。

希望这些详细的步骤能帮助你成功申请和安装ZeroSSL的免费SSL证书。如果你在过程中遇到任何问题,可以查阅ZeroSSL官方文档或帮助中心。

ZeroSSL 是一家提供免费SSL证书的服务商,其免费证书有效期为90天,适合个人博客、小型网站或测试环境使用。下面是在ZeroSSL官网申请免费SSL证书的步骤。

\### 📌 ZeroSSL 免费SSL证书主要特点

在开始申请之前,我们先通过一个表格快速了解 ZeroSSL 免费证书的主要特点:

| 特性 | 说明 |

| :----------- | :----------------------------------------- |

| \*\*证书类型\*\* | 单域名、多域名、通配符(泛域名)、IP证书 |

| \*\*有效期\*\* | 90天 |

| \*\*续期\*\* | 支持免费续期,可手动或通过ACME自动化 |

| \*\*验证方式\*\* | DNS解析、HTTP文件上传、邮箱验证 |

| \*\*自动续期\*\* | 通过ACME工具(如acme.sh)支持 |

\### 📝 在ZeroSSL官网申请免费SSL证书

如果你想通过ZeroSSL官网申请,主要步骤如下图所示:

```mermaid

flowchart TD

A\[访问ZeroSSL官网并注册账号\] --> B\[创建新证书并填写域名\]

B --> C\[选择90天免费证书\]

C --> D\[选择验证方式\]

D --> D1\[DNS验证\]

D --> D2\[HTTP文件验证\]

D --> D3\[邮箱验证\]

D1 --> E\[完成域名所有权验证\]

D2 --> E

D3 --> E

E --> F\[下载证书文件\]

F --> G\[在服务器上安装证书\]

```

下面是各环节的具体操作说明:

1\. \*\*注册ZeroSSL账号\*\*:

\* 访问 ZeroSSL 官网 (\[https://zerossl.com\](https://zerossl.com))。

\* 点击“Get Free SSL”或“Sign Up”注册新账号,通常需要使用邮箱进行注册。

2\. \*\*创建新证书\*\*:

\* 登录后,在控制面板点击“\*\*New Certificate\*\*”。

\* 输入你需要申请证书的\*\*域名\*\*。如果你想为纯IP地址申请SSL证书,也可以在此输入IP地址。

3\. \*\*选择证书类型\*\*:

\* 在证书类型页面,选择“\*\*90-Day Certificate\*\*”(90天证书),这是免费的选项。

4\. \*\*生成CSR(证书签名请求)\*\*:

\* 通常可以选择“\*\*Auto-Generate CSR\*\*”(自动生成CSR),让ZeroSSL为你处理。CSR包含了你的域名和组织信息(如所在地和国家)。

5\. \*\*选择验证方式\*\*:

\* 验证域名所有权是必须的步骤。ZeroSSL主要提供三种方式:

\* \*\*HTTP文件上传验证\*\*:下载验证文件并上传到服务器指定目录,确保可通过HTTP访问。

\* \*\*DNS解析验证\*\*:在域名DNS管理后台添加指定的TXT或CNAME记录。

\* \*\*邮箱验证\*\*:选择域名管理员邮箱(如admin@, webmaster@等),接收验证邮件并点击链接或输入验证码完成验证。这是比较快速和简单的方法。

6\. \*\*完成验证并下载证书\*\*:

\* 验证通过后,状态会更新。点击“\*\*Install Certificate\*\*”即可下载证书文件。

\* 证书通常以ZIP格式提供,包含以下文件:

\* `certificate.crt`:域名证书

\* `ca\_bundle.crt`:中间证书链

\* `private.key`:私钥(请务必安全保管)

\### ⚙️ 在服务器上安装证书

下载证书后,需要将其安装到你的Web服务器上。以Nginx为例:

1\. \*\*上传证书文件\*\*:将下载的证书文件(`certificate.crt`、`ca\_bundle.crt` 和 `private.key`)上传到服务器上的一个目录,例如 `/etc/ssl/your\_domain\_name/`。

2\. \*\*合并证书文件(针对Nginx)\*\*:Nginx需要将 `certificate.crt` 和 `ca\_bundle.crt` 合并为一个文件(例如 `zerossl\_combined.crt`或`fullchain.pem`):

```bash

sudo bash -c 'cat /etc/ssl/your\_domain\_name/certificate.crt /etc/ssl/your\_domain\_name/ca\_bundle.crt >> /etc/ssl/your\_domain\_name/zerossl\_combined.crt'

sudo bash -c 'cat /data/ssl\_lesrec/certificate.crt /data/ssl\_lesrec/ca\_bundle.crt >> /data/ssl\_lesrec/bbs.lesrec.cn.pem'

实测不能合并,会导致pem与key文件md5不同,只要把certificate.crt拷贝为bbs.lesrec.cn.pem即可

验证方法:

openssl rsa -noout -modulus -in /data/ssl\_lesrec/bbs.lesrec.cn.key | openssl md5

openssl x509 -noout -modulus -in /data/ssl\_lesrec/bbs.lesrec.cn.pem | openssl md5

```

3\. \*\*配置Nginx\*\*:编辑Nginx的虚拟主机配置文件(通常在 `/etc/nginx/sites-available/` 或类似路径),修改SSL相关配置指向你的证书和私钥:

```nginx

server {

listen 443 ssl;

server\_name your\_domain.com www.your\_domain.com;

ssl\_certificate /etc/ssl/your\_domain\_name/zerossl\_combined.crt;

ssl\_certificate\_key /etc/ssl/your\_domain\_name/private.key;

# 其他配置...

}

```

同时,建议配置HTTP到HTTPS的重定向:

```nginx

server {

listen 80;

server\_name your\_domain.com www.your\_domain.com;

return 301 https://$server\_name$request\_uri;

}

```

4\. \*\*重启Nginx\*\*:检查配置是否正确并重启Nginx使更改生效:

```bash

sudo nginx -t # 测试配置

sudo systemctl restart nginx # 重启Nginx

```

\### 🔄 证书续期与管理

ZeroSSL的免费证书有效期为90天,到期前需要续期。

\* \*\*手动续期\*\*:你可以登录ZeroSSL账户,在证书到期前(ZeroSSL会在到期前14天发邮件提醒你)重新进行验证和下载安装。

\* \*\*自动续期(推荐)\*\*:使用支持ACME协议的工具(如\*\*acme.sh\*\*)可以自动化续期过程。

\* \*\*安装acme.sh\*\*:

```bash

curl https://get.acme.sh | sh

source ~/.bashrc

```

\* \*\*设置ZeroSSL为默认CA\*\*并配置EAB凭证(在ZeroSSL控制面板生成):

```bash

acme.sh --set-default-ca --server zerossl

export ZERO\_EAB\_KEY="你的\_eab\_key"

export ZERO\_EAB\_HMAC="你的\_eab\_hmac"

```

\* \*\*颁发证书\*\*(例如使用DNS API自动验证):

```bash

export DP\_Id="你的\_DNS\_API\_ID"

export DP\_Key="你的\_DNS\_API\_Key"

acme.sh --issue --dns dns\_dp -d your\_domain.com -d \*.your\_domain.com

```

\* \*\*安装证书\*\*并配置自动重载Web服务器:

```bash

acme.sh --install-cert -d your\_domain.com \\

\--key-file /etc/ssl/your\_domain.com/private.key \\

\--fullchain-file /etc/ssl/your\_domain.com/fullchain.cer \\

\--reloadcmd "systemctl reload nginx"

```

acme.sh会自动添加cron任务每天检查证书是否需续期。

\### 💎 主要注意事项

\* \*\*免费证书限制\*\*:ZeroSSL的免费计划每个账户通常有\*\*3个免费证书的限制\*\*。

\* \*\*验证方式选择\*\*:

\* \*\*DNS验证\*\*:适合无法直接操作服务器但能管理DNS记录的情况,也是自动化(如acme.sh)的首选。

\* \*\*HTTP验证\*\*:需要能操作Web服务器目录,上传验证文件。

\* \*\*邮箱验证\*\*:相对简单,但需确保能收到指定管理员邮箱的邮件。

\* \*\*私钥安全\*\*:私钥(`.key`文件)务必保密,切勿泄露。

\* \*\*证书链\*\*:配置Web服务器时,确保使用合并后的完整证书链(如Nginx的`zerossl\_combined.crt`),否则可能导致某些浏览器不信任。

\* \*\*IP证书\*\*:ZeroSSL支持为纯IP地址申请SSL证书,这比较少见,验证时通常需选择HTTP文件上传方式。

希望这些详细的步骤能帮助你成功申请和安装ZeroSSL的免费SSL证书。如果你在过程中遇到任何问题,可以查阅ZeroSSL官方文档或帮助中心。

# Windows Server 2022 下用命令行删除整个 E 盘(RAID5 动态卷)

你要在 **Windows Server 2022** 下用命令行删除整个 **E 盘(RAID5 动态卷)**,可以通过 **diskpart** 工具来完成。下面是完整步骤(⚠️危险操作,执行前确认数据已备份):

---

### 1. 打开命令行

以 **管理员身份** 打开 **命令提示符 (cmd)** 或 **PowerShell**。

---

### 2. 启动 `diskpart`

```cmd

diskpart

```

---

### 3. 查看卷列表

```cmd

list volume

```

找到 `E:` 所对应的卷号(比如 `Volume 3`)。

---

### 4. 选择该卷

```cmd

select volume 3

```

(这里 `3` 替换成实际的卷号)

---

### 5. 删除卷

```cmd

delete volume

```

这样会删除 **E 盘卷**,卷号将消失。

---

### ⚠️ 特殊情况:如果是动态磁盘的 RAID5

- Windows 的 **软件 RAID5** 是建立在动态磁盘上的。

- 删除卷时可能需要先 **删除虚拟磁盘**(RAID5 卷),否则只会删除盘符,底层动态磁盘结构还在。

如果 `delete volume` 提示失败,可以用以下步骤:

```cmd

list disk

select disk X (选择动态磁盘)

detail disk (确认有 RAID5 卷信息)

delete volume (删除对应卷)

```

---

### 6. 退出

```cmd

exit

```

---

✅ **注意事项:**

- 这会 **彻底删除 RAID5 卷**,数据不可恢复。

- 如果 RAID5 是 **硬件阵列卡创建的阵列**,需要在 **RAID 控制卡 BIOS 或管理工具(如 MegaCli、HP Smart Array、Dell OMSA)** 中删除阵列,而不是在 Windows 内删除。

---

要帮你区分一下吗:你的 **E 盘 RAID5** 是 **Windows 动态磁盘软件阵列** 还是 **RAID 控制卡硬件阵列**?

在 **Windows Server 2022** 上,可以使用 **diskpart** 命令行工具来对新硬盘进行 **分区、格式化、分配盘符**。下面给你完整的标准流程(假设你要操作的是一块新硬盘):

---

## 操作步骤

### 1. 打开命令行

以 **管理员身份** 打开 PowerShell 或 CMD,然后输入:

```cmd

diskpart

```

---

### 2. 查看所有磁盘

```cmd

list disk

```

你会看到类似:

```

Disk ### Status Size Free Dyn Gpt

-------- ---------- ------- ------- --- ---

Disk 0 Online 100 GB 0 B

Disk 1 Online 500 GB 500 GB

```

假设要操作的是 `Disk 1`。

---

### 3. 选择硬盘

```cmd

select disk 1

```

---

### 4. 清除硬盘(可选)

如果是新硬盘,建议清理一下:

```cmd

clean

```

⚠️ **注意:这会清空硬盘上的所有数据!**

---

### 5. 转换分区表(可选)

- 如果是大于 2TB 的硬盘,建议使用 GPT:

```cmd

convert gpt

```

- 小于 2TB 也可以使用 MBR:

```cmd

convert mbr

```

---

### 6. 创建分区

例如创建一个占满磁盘的主分区:

```cmd

create partition primary

```

如果只想创建指定大小的分区(比如 100GB):

```cmd

create partition primary size=102400

```

(单位是 MB)

---

### 7. 格式化分区

格式化为 NTFS 并快速格式化:

```cmd

format fs=ntfs quick label=Data

```

如果想用 ReFS(Server 2022 支持),可以:

```cmd

format fs=refs quick label=Data

```

---

### 8. 分配盘符

比如分配为 `E:`:

```cmd

assign letter=E

```

---

### 9. 退出

```cmd

exit

```

---

## 最终结果

此时 `E:` 就是一个新的分区,可以在资源管理器中使用了。

---

要不要我帮你写一个 **一键批处理脚本**(比如自动选择 `Disk 1` → 清理 → GPT → 创建分区 → 格式化 → 分配盘符),这样你直接运行就能完成全流程?

# win server 2025 部署PPTP VPN教程

好的 👍 我来帮你梳理 **Windows Server 2025 自带 PPTP VPN 部署过程**。

(⚠️ 注意:PPTP 协议已经比较老,不推荐在生产环境用来对外暴露,因为加密较弱,安全性差。如果只是内部环境或者临时需求,可以使用。)

---

## 1. 安装远程访问服务(RRAS)

1. 打开 **服务器管理器** → 点击 **添加角色和功能**。

2. 在 **基于角色的安装** 中选择本机服务器。

3. 在角色中勾选:

- **远程访问**

4. 继续下一步,在功能中默认即可。

5. 在 **角色服务** 选择:

- **DirectAccess 和 VPN(RAS)**

- (可选)**路由**

6. 完成安装并重启。

---

## 2. 配置 RRAS 以启用 PPTP VPN

1. 打开 **服务器管理器** → **工具** → **路由和远程访问**。

2. 右键服务器名称 → 选择 **配置并启用路由和远程访问**。

3. 选择 **自定义配置** → 勾选 **VPN 访问**(可选勾路由)。

4. 完成后启动服务。

---

## 3. 配置 PPTP 协议

1. 在 RRAS 控制台 → 展开服务器 → 右键 **端口** → 属性。

2. 找到 **WAN Miniport (PPTP)** → 点击配置 → 勾选 **启用 VPN 访问**,设置允许的并发连接数(如 10)。

3. 点击确定保存。

---

## 4. 配置用户 VPN 权限

1. 打开 **计算机管理** → **本地用户和组** → 用户。

2. 新建或选择一个用户 → 右键属性 → **拨入** → 勾选 **允许访问**。

---

## 5. 配置防火墙与端口转发

- 确认服务器 **防火墙允许 1723/TCP**(PPTP 端口)。

- 同时,PPTP 还需要 **GRE 协议(协议号 47)**。

- 如果服务器后面有路由器或防火墙,要确保 GRE 协议能通过。

---

## 6. 客户端连接

- Windows 客户端 → 打开 **VPN 设置** → 新建 VPN 连接:

- 服务器地址:填写 Win Server 2025 的公网 IP / 域名。

- VPN 类型:PPTP。

- 用户名 / 密码:就是刚才启用拨入权限的账号。

- 保存后连接即可。

---

## 7. 验证

在服务器上可以用命令行查看 RRAS 状态:

```powershell

Get-Service RemoteAccess

```

查看当前 VPN 会话:

```powershell

netsh ras show connections

```

---

⚠️ 再次提醒:PPTP **仅适合测试 / 内网使用**,如果你要放到公网,建议用 **L2TP/IPsec 或 OpenVPN/WireGuard** 替代。

要不要我帮你写一个 **更安全的 L2TP/IPsec(Windows Server 2025 自带)部署步骤**,可以和 AD 或普通账号配合?

# Windows Server 2025 RRAS + L2TP/IPsec + AD 域认证 部署指南

好的 👍 我来帮你整理一份 **Windows Server 2025 上 RRAS + L2TP/IPsec + AD 域认证的完整部署步骤**。

这个方案是微软官方推荐的比 PPTP 更安全的 VPN 方式,并且可以直接用 **AD 域用户账号密码**进行认证。

---

# 🔧 Windows Server 2025 RRAS + L2TP/IPsec + AD 域认证 部署指南

## 1️⃣ 前置条件

1. 已经有 **AD 域控制器**(例如 `ad.example.com`)。

2. VPN 服务器(Windows Server 2025,建议已加入 AD 域)。

3. 一张公网 IP(供外网用户访问 VPN)。

4. 一个合格的 **服务器证书**(VPN 服务器需要证书,推荐用企业内部 CA 或公网 CA)。

---

## 2️⃣ 安装角色和功能

在 VPN 服务器上执行:

1. 打开 **Server Manager** → `Add Roles and Features`。

2. 选择:

- **Remote Access** 角色

- 勾选 **DirectAccess and VPN (RAS)**

- 自动勾选 **Routing**

3. 安装完成后,不要关闭向导,选择 **Open the Getting Started Wizard**。

---

## 3️⃣ 配置 RRAS(启用 VPN)

1. 打开 **Server Manager → Tools → Routing and Remote Access**。

2. 右键服务器名 → `Configure and Enable Routing and Remote Access`。

3. 选择 **Custom configuration** → 勾选 **VPN access**。

4. 完成后启动 RRAS 服务。

---

## 4️⃣ 配置 L2TP/IPsec

1. 在 RRAS 管理器中,右键服务器 → 属性:

- **Security** 标签页 → 选中 **Allow custom IPsec policy for L2TP connections**。

- 输入一个 **预共享密钥(Pre-Shared Key,PSK)**,例如:`MySecureKey@2025`。

2. (推荐做法)如果你有证书:

- 在 **RRAS → Properties → Security → SSL Certificate Binding** 里选择服务器证书(而不是 PSK)。

---

## 5️⃣ 配置 NPS(与 AD 集成)

1. 打开 **Server Manager → Tools → Network Policy Server (NPS)**。

2. 在左侧导航栏选择 **RADIUS Clients and Servers → RADIUS Clients** → 新建:

- Name: `RRAS-VPN`

- Address: `127.0.0.1` 或 VPN 服务器 IP

- Shared secret: 随便设置(RRAS 会用到)。

3. 在 **Policies → Network Policies** 新建策略:

- 名称:`VPN Access`

- 条件:`Windows Groups` → 添加一个 AD 用户组(比如 `VPN_Users`)。

- 权限:**Access Granted**。

- 认证方式:启用 **MS-CHAPv2**(默认即可)。

---

## 6️⃣ 在 RRAS 中绑定 NPS

1. 在 **RRAS 管理器**,右键服务器 → 属性。

2. **Security → Authentication provider**,选择 **RADIUS Authentication**。

3. 添加本机的 NPS 服务器:

- Address:`127.0.0.1`

- Shared secret:和上一步设置的一致。

---

## 7️⃣ 配置防火墙

在 VPN 服务器上放行以下端口:

- UDP 500(IKE)

- UDP 4500(NAT-T)

- UDP 1701(L2TP)

- TCP 443(如果未来考虑 SSTP)

同时确保公网 IP 已正确映射到该服务器。

---

## 8️⃣ 客户端连接(Windows 10/11)

1. 打开 **设置 → 网络和 Internet → VPN → 添加 VPN**。

2. 填写:

- VPN 提供程序:Windows (内置)

- 连接名称:随意(如 `CompanyVPN`)

- 服务器名称/IP:公网 IP 或 FQDN(如 `vpn.example.com`)

- VPN 类型:L2TP/IPsec with pre-shared key

- 预共享密钥:输入服务器上配置的 PSK(如 `MySecureKey@2025`)

- 登录方式:用户名和密码(AD 域账号,如 `user1` / `Password`)

3. 保存后点击连接。

---

## 9️⃣ 验证

在客户端输入 AD 域用户的账号/密码,成功连上 VPN 后,可以 `ping 内网服务器` 或访问共享资源来确认连通性。

---

# 📌 总结

- **安全性**:比 PPTP 高很多,支持加密和 AD 域账号统一认证。

- **运维便利**:账号密码直接走域控,不需要单独维护 VPN 用户。

- **扩展**:后续可以升级到 **Always On VPN (AOVPN)**,体验更接近内网域机。

---

要不要我帮你再整理一份 **Always On VPN(AOVPN)+ AD 域认证** 的部署方案?这个是微软最新一代 VPN,比 L2TP 更安全、更现代化。

# 在 Windows Server 2025 上部署 PPTP VPN

明白 ✅

你想在 **Windows Server 2025** 上部署 **PPTP VPN**。

虽然微软官方在 Windows Server 2012 R2 之后就一直强调不要再用 PPTP(因为安全性较差,推荐 L2TP/IPsec 或 SSTP),但如果你是做兼容性或临时方案,还是可以部署。

下面给你一个完整的 **Windows Server 2025 PPTP VPN 部署指南**:

---

## 🔹 一、准备工作

1. 已安装 **Windows Server 2025**(Datacenter / Standard)。

2. 配置好公网 IP 或能通过 NAT 转发 TCP 1723 和 GRE 协议(协议号 47)。

3. 确保已加入域(可选,如果需要 AD 账号认证)。

4. 管理员权限。

---

## 🔹 二、安装远程访问角色

1. 打开 **服务器管理器** → **添加角色和功能**。

2. 在角色里选择:

- **远程访问 (Remote Access)**

3. 在角色服务中勾选:

- **DirectAccess 和 VPN (RAS)**

- **路由 (Routing)**

4. 完成安装后,不要重启(系统可能会提示)。

---

## 🔹 三、配置 RRAS(Routing and Remote Access Service)

1. 打开 **服务器管理器** → **工具** → **路由和远程访问**。

2. 在左侧选择本机 → 右键 → **配置并启用路由和远程访问**。

3. 向导中选择:

- **自定义配置**

- 勾选 **VPN 访问** 和(如需要)**NAT**。

4. 完成后,点击 **启动服务**。

---

## 🔹 四、启用 PPTP

1. 在 RRAS 控制台,右键服务器 → 属性。

2. 切换到 **安全性** → **身份验证方法**,勾选:

- **MS-CHAP v2**(建议只启用这个,避免 PAP/CHAP)。

3. 切换到 **IPv4**:

- 选择 **静态地址池**,添加一个地址段(例如 192.168.100.100–192.168.100.200)。

- 或选择 DHCP(如果有现成 DHCP 服务器)。

4. 切换到 **VPN**:

- 确认 **允许的 VPN 协议** 里勾选了 **PPTP**。

---

## 🔹 五、防火墙 & 端口

在防火墙(本机或边界防火墙)放行:

- **TCP 1723**(PPTP 控制通道)

- **GRE 协议 (Protocol 47)**(数据通道,不是 TCP/UDP 端口)

检查命令:

```powershell

netsh advfirewall firewall add rule name="PPTP-1723" protocol=TCP dir=in localport=1723 action=allow

netsh advfirewall firewall add rule name="PPTP-GRE" protocol=47 dir=in action=allow

```

---

## 🔹 六、用户配置

1. 打开 **计算机管理** → **本地用户和组** → 用户。

2. 新建或选择用户 → 右键属性 → **拨入**。

3. 选择 **允许访问**。

如果是域用户,可以在 ADUC 中同样设置。

---

## 🔹 七、客户端连接

- Windows 10/11/Server 客户端:

- 打开 VPN 设置 → 添加 VPN → 类型选 PPTP → 输入服务器公网地址 + 用户名密码。

---

## 🔹 八、验证

在服务端可以用以下命令查看 VPN 连接:

```powershell

Get-RemoteAccessConnectionStatistics

```

---

⚠️ **安全提醒**

PPTP 已知有弱点(MS-CHAPv2 可被暴力破解)。如果是生产环境,建议用 **L2TP/IPsec** 或 **IKEv2**。

---

要不要我帮你整理一份 **同时支持 PPTP + L2TP/IPsec 的部署方案**,这样你兼容老客户端的同时也能提供安全的接入?

# OpenVPN + AD 域账号集成部署教程

👌 好的,你想要 **OpenVPN + AD 域账号集成**的完整部署方案。

下面我给你整理一个基于 **Windows Server 2025 + AD 域**的 OpenVPN 部署教程(也可放在 Linux 上,方法类似)。

---

# 🛠 OpenVPN + AD 域账号集成部署教程

## 一、准备工作

1. 一台 **Windows Server 2025**(可作为 VPN Server)。

- 建议安装在 **非 DC 服务器** 上,避免和 AD 冲突。

- 如果你愿意,也可以用 Linux(CentOS/Ubuntu)作为 VPN Server,思路一样。

2. 已有 **AD 域环境**(例如 `shuncom.local`)。

3. 域用户账号若干(VPN 登录将使用 AD 账号)。

4. 公网 IP 或 NAT 映射端口。

---

## 二、安装 OpenVPN Server

1. 下载 OpenVPN 社区版(免费):

👉 [https://openvpn.net/community-downloads/](https://openvpn.net/community-downloads/)

2. 安装时勾选:

- **EasyRSA**(用于证书生成)

- **OpenVPN Service**(安装为服务)

3. 确认 Windows 防火墙放行:

- **UDP 1194**(默认 OpenVPN 端口)

- 或你自定义的端口

---

## 三、生成证书(CA、Server、Client)

在 `C:\Program Files\OpenVPN\easy-rsa` 下执行:

```powershell

# 初始化 CA

EasyRSA-Start.bat

./easyrsa init-pki

./easyrsa build-ca

# 生成服务器证书

./easyrsa build-server-full server nopass

# 生成客户端证书(例如 user01)

./easyrsa build-client-full user01 nopass

```

证书会在 `pki` 目录生成,复制到 `C:\Program Files\OpenVPN\config`。

---

## 四、配置 OpenVPN 服务端

在 `C:\Program Files\OpenVPN\config\server.ovpn` 添加:

```conf

port 1194

proto udp

dev tun

ca ca.crt

cert server.crt

key server.key

dh dh.pem

server 10.8.0.0 255.255.255.0

ifconfig-pool-persist ipp.txt

push "redirect-gateway def1"

push "dhcp-option DNS 192.168.1.10" # 你的域控/DNS 服务器 IP

keepalive 10 120

cipher AES-256-GCM

auth SHA256

persist-key

persist-tun

verb 3

# 启用 AD 认证

plugin "C:\\Program Files\\OpenVPN\\lib\\openvpn-auth-ldap.dll" "C:\\Program Files\\OpenVPN\\config\\auth-ldap.conf"

```

---

## 五、配置 AD 认证插件

在 `C:\Program Files\OpenVPN\config\auth-ldap.conf` 写入:

```conf

URL ldap://192.168.1.10:389

BindDN CN=vpnbind,OU=ServiceAccounts,DC=shuncom,DC=local

Password YourBindPassword

Timeout 15

FollowReferrals yes

BaseDN "OU=Users,DC=shuncom,DC=local"

SearchFilter "(sAMAccountName=%u)"

RequireGroup false

```

📌 说明:

- `BindDN`:一个有只读权限的域账号(建议新建 vpnbind 专用用户)。

- `BaseDN`:搜索用户的路径,可以指定 OU。

- `SearchFilter`:匹配域用户登录名。

---

## 六、启动 OpenVPN 服务

```powershell

services.msc

```

找到 **OpenVPNService** → 启动。

也可用命令行:

```powershell

net start openvpnservice

```

---

## 七、配置客户端

在客户端(Windows/Linux/Mac)导入 `user01.ovpn`:

```conf

client

dev tun

proto udp

remote vpn.shuncom.org 1194

resolv-retry infinite

nobind

persist-key

persist-tun

ca ca.crt

cert user01.crt

key user01.key

auth-user-pass

cipher AES-256-GCM

auth SHA256

verb 3

```

首次连接会提示输入 **AD 域账号 + 密码**。

---

## 八、验证

在服务端执行:

```powershell

"C:\Program Files\OpenVPN\bin\openvpn.exe" --show-status

```

或查看日志 `C:\Program Files\OpenVPN\log\server.log`。

正常时应能看到:

```

LDAP: User user01 authenticated.

```

---

## 九、加固建议

1. **启用 MFA**(可配合 AD FS + Azure MFA 或 Duo)。

2. 只允许 VPN 用户组成员访问 → 在 `auth-ldap.conf` 里启用 `RequireGroup true`。

3. 考虑使用 **IKEv2 或 WireGuard** 替代 OpenVPN,性能更好。

---

要不要我帮你写一份 **auth-ldap.conf 示例(带指定 AD 安全组控制 VPN 登录权限)**?这样你可以限制只有某个 AD 组的成员才能连 VPN。

# 排查ping不通AD域名思路与过程

你这个情况很典型:**能够 ping 通 AD 域控制器的 IP,也能解析出 DNS 服务器,但 ping 域名却失败**。分析如下:

---

### 1️⃣ nslookup vs ping 的差异

- 你 `nslookup shuncom.local` 返回空:

```

名称: shuncom.local

```

没有解析出具体 IP,这说明 DNS 正常响应,但 **AD 域名本身可能没有 A 记录**。

- `ping shuncom.local` 失败,因为 Windows ping 依赖 **A/AAAA 记录**:

- 如果 DNS 中只存在 NS、SOA 或 SRV 记录,没有 A/AAAA,ping 会失败。

- AD 域名通常只有 SRV 记录(例如 `_ldap._tcp.shuncom.local`),而不是直接给 `shuncom.local` 配置 A 记录。

---

### 2️⃣ 检查 DNS 记录

在 DNS 服务器上运行:

```powershell

nslookup

> set type=A

> shuncom.local

```

- 如果没有返回 IP,就说明没有 A 记录。

- AD 域控制器一般是通过 **域控制器主机名 + SRV 记录** 来定位的,ping 根域名通常不通。

---

### 3️⃣ Windows 客户端配置

- 确保客户端 DNS 设置指向 **AD 域控制器 IP**(你已经是 192.168.0.5)。

- 测试域控制器主机名:

```cmd

ping S-DNS6.shuncom.local

```

如果能 ping 通,说明网络和 DNS 基本没问题。

- 测试服务定位:

```cmd

nslookup -type=SRV _ldap._tcp.shuncom.local

```

能返回 DC 的记录就说明 AD 正常。

---

### 4️⃣ 结论

- **ping shuncom.local 不通属于正常现象**,因为 AD 根域名通常没有 A 记录。

- 正确的做法是:

- ping 域控制器主机名(例如 `S-DNS6.shuncom.local`)

- 确认 AD 服务可以正常访问(`netdiag`, `dcdiag`, `nslookup -type=SRV`)

---

💡 建议:

如果你想让 `ping shuncom.local` 成功,可以在 DNS 上手动创建一个 A 记录:

| Name | Type | IP |

|---|

| shuncom.local | A | 192.168.0.5 |

这样根域名就能 ping 通了,但**不是必需的**,不会影响 AD 认证或域登录。

---

我可以帮你写一条命令,快速在 Windows DNS 或 Ubuntu 上验证根域名是否有 A 记录,并创建它。你希望我写吗?

根据你提供的 `nslookup -type=SRV _ldap._tcp.shuncom.local` 输出,可以确认:

- **AD 域控制器 SRV 记录正常**,客户端可以找到 DC 并通过 LDAP 访问。

- `s-dns6.shuncom.local` 和 `s-dns9.shuncom.local` 都有 A 记录(192.168.0.5 / 192.168.0.6),所以 DC 本身可以访问。

- **根域名 `shuncom.local` 没有 A 记录**,所以 `ping shuncom.local` 失败是正常现象。

---

### 🔹 原因总结

1. Windows ping 根域名需要 **A/AAAA 记录**。

2. AD 域默认只在 DNS 中创建:

- `_ldap._tcp.` SRV 记录

- `hostname.domain` A 记录(即 DC 主机名有 A 记录)

3. 根域名本身(`shuncom.local`)通常没有绑定 IP,因此 ping 不通。

---

### 🔹 验证方法

你可以尝试 ping 域控制器主机名:

```cmd

ping s-dns6.shuncom.local

ping s-dns9.shuncom.local

```

应该可以通。

你也可以测试 LDAP 连接:

```cmd

nltest /dsgetdc:shuncom.local

```

这会返回可用域控制器。

---

### 🔹 可选方案(非必须)

如果你真的希望 `ping shuncom.local` 通,可以在 DNS 服务器上手动添加一个 A 记录:

| 名称 | 类型 | IP 地址 |

|---|

| shuncom.local | A | 192.168.0.5 |

⚠️ 注意:这只是为了 ping 通根域名,不影响 AD 域功能。

---

如果你需要,我可以给你写一个 **在 Windows DNS 上添加根域名 A 记录的操作步骤**,安全且快速。你希望我写吗?

# 将AD域由2022提升为2025部署过程

## 一、192.168.0.4这台win2025 域主机提升为辅助域控

- 当前主域控:**192.168.0.5**(Windows Server 2022)

- 新服务器:**192.168.0.4**(Windows Server 2025),已经加入域,但还不是域控制器

- 目标:将 0.4 提升为 **辅助域控(Additional Domain Controller, ADC)**

下面是详细步骤:

---

## **1.1:检查前提条件**

1. 确保 192.168.0.4 能够解析主域控的 DNS:

```powershell

nslookup shuncom.local

nslookup s-dns6.shuncom.local

```

2. 确保 0.4 与 0.5 网络互通,端口 135、389、636、3268、3269、445 等开放(域控所需端口)。

3. 确保 0.5 上的 Active Directory 状态正常:

```powershell

dcdiag /v /c /e

repadmin /showrepl

```

4. 确保 0.4 的计算机名正确,建议使用 **简短且唯一的主机名**,不要和现有 DC 冲突。

---

## **1. 2:在 192.168.0.4 安装 AD DS 角色**

1. 打开 PowerShell(管理员):

```powershell

Install-WindowsFeature AD-Domain-Services -IncludeManagementTools

```

2. 安装完成后,会提示需要 **配置域控制器**。

---

## **1. 3:使用 `AD DS 配置向导` 提升为辅助域控**

1. 在 192.168.0.4 打开 **服务器管理器 → AD DS → 更多操作 → 将此服务器提升为域控制器**。

2. 选择 **添加到现有域**:

- 域名:`shuncom.local`

- 凭据:使用 **域管理员账户**(如 )

3. 选择 **域控制器选项**:

- **DNS 服务器**(建议勾选)

- **全局目录(GC)**(建议勾选)

- 不要勾选 “只读域控制器(RODC)”,除非需要只读模式

4. 指定 **AD DS 数据库、日志和 SYSVOL 的路径**(默认即可或根据公司策略调整)

5. 输入 **安全还原模式密码(DSRM)**

6. 系统会检查前置条件,如果一切正常,点击 **安装**。

> 安装完成后,服务器会自动重启。

---

## **1. 4:检查提升是否成功**

1. 查看 0.4 是否成为域控:

```powershell

Get-ADDomainController -Filter * | ft Name,IPv4Address,IsGlobalCatalog,Domain,Site

```

2. 检查复制状态:

```powershell

repadmin /showrepl

dcdiag /v /c /e

```

3. 检查 DNS:

```powershell

nslookup

set type=SRV

_ldap._tcp.dc._msdcs.shuncom.local

```

4. 确认 FSMO 角色还在 0.5:

```powershell

netdom query fsmo

```

---

## **1. 5:同步完成后再考虑主域控迁移**

- 0.4 成功成为辅助域控后,FSMO 角色仍在 0.5。

- 之后才可以按照你之前计划,把 0.4 提升为主域控(迁移 FSMO、调整 IP 等)。

---

## 二、 **把 192.168.0.6 这台 Windows Server 2022 域控制器 (辅助域控) 降级退出域**

---

# 2.1、准备工作

1. **确认它是辅助域控**

在任意一台 DC 上执行:

```powershell

netdom query fsmo

```

确认 192.168.0.6 没有持有 FSMO 角色(如果有,要先把 FSMO 角色转移到其他域控)。

2. **确认复制正常**

在 192.168.0.6 上执行:

```powershell

dcdiag /v

repadmin /showrepl

```

确认没有严重错误,避免 AD 数据不一致。

---

# 2.2、降级 192.168.0.6 域控

有 **图形界面** 和 **PowerShell** 两种方式:

### 方法一:图形界面(Server Manager)

1. 登录 192.168.0.6,打开 **Server Manager**。

2. 选择 **Manage → Remove Roles and Features**。

3. 找到 **Active Directory Domain Services (AD DS)**,取消勾选。

4. 系统会提示“降级域控制器 (Demote this domain controller)”,点击进入向导。

5. 在向导里:

- **不要勾选 “This domain controller is the last domain controller in the domain”**(因为还有其他 DC)。

- 输入 DSRM 密码。

6. 完成后系统会自动重启,192.168.0.6 将从 DC 降级为域成员服务器。

---

### 方法二:PowerShell(推荐,简洁)

在 192.168.0.6 上以管理员身份运行 PowerShell:

```powershell

# 安全降级域控

Uninstall-ADDSDomainController `

-DemoteOperationMasterRole:$false `

-RemoveApplicationPartitions `

-Credential (Get-Credential) `

-ForceRemoval:$false `

-LocalAdministratorPassword (ConvertTo-SecureString "YourLocalAdminPassw0rd!" -AsPlainText -Force) `

-Force

```

参数说明:

- `-Credential`:输入有域管理员权限的账号。

- `-LocalAdministratorPassword`:降级后本机会变成本地成员服务器,这里设置本地管理员密码。

- `-ForceRemoval:$false`:正常情况下不强制,保持数据复制一致。

降级完成后,192.168.0.6 会自动重启,回到域成员身份。

---

# 2.3、降级后清理工作

1. **确认 AD 里不再有旧 DC 对象**

在任意剩余 DC 上打开 **Active Directory Users and Computers (ADUC)**,展开 **Domain Controllers**,确认 192.168.0.6 不在里面。

2. **确认 DNS 记录清理**

打开 DNS 管理器,清理 192.168.0.6 的 A 记录、SRV 记录(\_msdcs 子域下)。

3. **检查复制健康**

在主域控上执行:

```powershell

repadmin /replsummary

dcdiag /v

```

确认没有报错。

---

✅ 最终效果:

- 192.168.0.6 从 DC 降级 → 成为域成员服务器(还在域内)。

- 如果你希望它 **完全退出域**,可以再执行:

```powershell

Remove-Computer -UnjoinDomainCredential (Get-Credential) -Verbose -Restart

```

这样它就退出域,成为独立的工作组服务器。

---

## 三、把192.168.0.4 win2025辅助域控提升为主域控

好的 👍,我给你整理一个 **FSMO 角色迁移完整操作手册**,分 **GUI** 和 **PowerShell** 两种方式,适合 Windows Server 2022 域控环境。

---

# 🎯 FSMO 角色迁移完整步骤(Windows Server 2022)

## 3.1、准备工作

1. 确认源域控和目标域控 **均为可用状态**,并且已经同步 Active Directory。

- 可以运行:

```powershell

repadmin /replsummary

```

确认没有严重的复制错误。

2. 确认你登录的账户有 **Enterprise Admins** 或 **Domain Admins** 权限。

3. 确认目标服务器(如 `s-dns1.shuncom.local`)是健康的域控,并且运行正常的 DNS。

---

## 3.2、GUI 方式迁移 FSMO 角色

FSMO 一共有 5 个角色,分两类工具来迁移:

### 1. Schema Master(架构主机)

- 默认不显示,需要先注册 **schmmgmt.dll**:

```powershell

regsvr32 schmmgmt.dll

```

- 打开 **MMC(Microsoft 管理控制台)**:

- Win+R → `mmc`

- 文件 → 添加/删除管理单元 → 添加 **Active Directory Schema**

- 右键 **Active Directory Schema** → **更改 Active Directory 域控制器** → 选择目标 DC(`s-dns1.shuncom.local`)。

- 再右键 **Active Directory Schema** → **操作主机** → 点击 **更改**。

---

### 2. Domain Naming Master(域命名主机)

- 打开 **Active Directory Domains and Trusts(域和信任)**

- 右键顶层节点 → **更改 Active Directory 域控制器** → 选择目标 DC。

- 再右键顶层节点 → **操作主机** → 点击 **更改**。

---

### 3. RID Master / PDC Emulator / Infrastructure Master

- 打开 **Active Directory Users and Computers(用户和计算机)**

- 右键顶层节点 → **更改 Active Directory 域控制器** → 选择目标 DC。

- 再右键顶层节点 → **操作主机** → 在弹出窗口中可切换 3 个角色(RID、PDC、Infrastructure)。

---

## 3.3、PowerShell 方式迁移 FSMO 角色

1. 在目标域控(或能远程管理的管理机上)打开 **Windows PowerShell(管理员权限)**。

2. 查看当前 FSMO 角色分布:

```powershell

netdom query fsmo

```

3. 执行迁移命令(示例迁移到 `s-dns1.shuncom.local`):

```powershell

Move-ADDirectoryServerOperationMasterRole -Identity "s-dns1.shuncom.local" -OperationMasterRole 0,1,2,3,4 -Confirm:$false

```

- 其中参数说明:

- `0` = PDC Emulator

- `1` = RID Master

- `2` = Infrastructure Master

- `3` = Schema Master

- `4` = Domain Naming Master

也可以写成:

```powershell

Move-ADDirectoryServerOperationMasterRole -Identity "s-dns1.shuncom.local" -OperationMasterRole SchemaMaster, DomainNamingMaster, PDCEmulator, RIDMaster, InfrastructureMaster -Confirm:$false

```

4. 验证迁移是否成功:

```powershell

netdom query fsmo

```

确认 5 个角色都在 `s-dns1.shuncom.local` 上。

---

## 3.4、注意事项

- **迁移 (Move)** 和 **强制夺取 (Seize)** 区别:

- 如果原 FSMO 角色持有者 **在线**,建议用 **Move**(正常迁移)。

- 如果原 FSMO 服务器永久损坏,必须用 **Seize**(强制夺取,命令不同)。

- FSMO 角色不能同时存在于两个 DC 上,迁移完成后会唯一存在于目标 DC。

- 建议迁移后,重启目标域控一次,确保 FSMO 服务稳定。

---

要不要我再帮你写一个 **Seize FSMO(强制夺取角色)** 的完整步骤?这样万一旧域控挂掉了,你也能处理。

## **四、互换两台域控的 IP 地址**:

1. 成功将 **FSMO(五大主域角色)** 全部迁移到了 `S-DNS1.shuncom.local`;

2. 然后准备 **互换两台域控的 IP 地址**(即把 `192.168.0.4` ↔ `192.168.0.5` 互换)。

这是可行的操作,但 **AD 与 DNS 对 IP 强依赖**,直接改 IP 后若不做同步修复,可能会导致:

- 域控之间复制中断;

- DNS 记录失效;

- Kerberos 验证失败;

- 客户端无法登录域。

---

## ✅ 一、你当前状态

从输出可见:

```

FSMO 全部在 S-DNS1.shuncom.local(192.168.0.5)

nslookup 显示:

shuncom.local -> 192.168.0.4 和 192.168.0.5

```

这说明目前两个域控(S-DNS1 与 S-DNS6)均在 DNS 中,解析没问题。

接下来你要**交换两台服务器的 IP 地址**。

---

## ✅ 二、换 IP 前必须确认的事项

在更改 IP 之前,请务必:

1. **记下两台 DC 的名称与对应 IP:**

```

S-DNS1 → 192.168.0.5(FSMO持有者)

S-DNS6 → 192.168.0.4(辅助DC)

```

2. **确保两台域控都能访问彼此的主机名:**

```powershell

ping S-DNS1.shuncom.local

ping S-DNS6.shuncom.local

```

3. **确保 DNS 使用静态地址**,且每台 DC 都指向:

- 首选 DNS:对方 DC

- 备用 DNS:自身

举例:

```

S-DNS1:

首选DNS:192.168.0.4

备用DNS:192.168.0.5

S-DNS6:

首选DNS:192.168.0.5

备用DNS:192.168.0.4

```

---

## ✅ 三、交换 IP 的正确步骤

### 步骤 1:暂停复制

在任一 DC 上执行:

```powershell

repadmin /options S-DNS1 +DISABLE_OUTBOUND_REPL

repadmin /options S-DNS6 +DISABLE_OUTBOUND_REPL

```

防止在切换过程中产生复制错误。

---

### 步骤 2:修改两台服务器的 IP 地址

在系统层面分别修改:

#### S-DNS1:

- 改为 **192.168.0.4**

- 同时更新 DNS 地址配置

#### S-DNS6:

- 改为 **192.168.0.5**

- 同步更新 DNS 地址配置

---

### 步骤 3:更新 DNS 记录

1. 打开 DNS 管理控制台;

2. 删除旧 IP 对应的 A 记录;

3. 确认新 IP 已自动注册;

- 若未自动更新,可运行:

```powershell

ipconfig /registerdns

```

- 或手动添加:

- `S-DNS1` → 192.168.0.4

- `S-DNS6` → 192.168.0.5

4. 检查 `_msdcs.shuncom.local` 中的所有 SRV 记录是否都指向正确 IP:

- `_ldap._tcp.dc._msdcs.shuncom.local`

- `_kerberos._tcp.dc._msdcs.shuncom.local`

---

### 步骤 4:验证 AD 复制功能

执行:

```powershell

repadmin /syncall /AdeP

repadmin /replsummary

```

若显示 “0 fails” 即为正常。

---

### 步骤 5:解除复制限制

```powershell

repadmin /options S-DNS1 -DISABLE_OUTBOUND_REPL

repadmin /options S-DNS6 -DISABLE_OUTBOUND_REPL

```

---

### 步骤 6:验证 FSMO 与名称解析

执行以下命令验证迁移后状态:

```powershell

netdom query fsmo

nslookup shuncom.local

nltest /dclist:shuncom.local

```

应显示:

- FSMO 全部仍在 `S-DNS1.shuncom.local`

- DNS 解析正确对应新 IP

- `nltest` 输出两个 DC 都正常

---

## ✅ 四、可选操作(推荐执行)

1. **清理旧的 DNS 缓存**

```powershell

ipconfig /flushdns

```

2. **在两台 DC 上分别执行**

```powershell

dcdiag /test:dns /v

repadmin /showrepl

```

3. **更新反向查找区域**(如果配置了):

- 确认 192.168.0.4 与 192.168.0.5 的 PTR 记录对应正确主机名。

---

## ✅ 五、总结操作顺序(简版)

| 顺序 | 操作 |

|---|

| 1 | 暂停 AD 复制 |

| 2 | 交换 IP 地址 |

| 3 | 更新 DNS 记录(A / SRV / PTR) |

| 4 | `ipconfig /registerdns` |

| 5 | 启用 AD 复制并验证 (`repadmin /syncall /AdeP`) |

| 6 | 检查 `netdom query fsmo`、`nslookup`、`dcdiag` 均正常 |

---

如果你愿意,我可以帮你生成一份完整的\*\*“域控 IP 互换迁移操作文档(含命令)”\*\*(Word 或 PDF 版本)用于留存或内部操作。

是否希望我帮你整理这份文件?

# 测试让禅道开源版集成LDAP功能

好嘞 👍

我帮你写一个 **开源版禅道登录时调用 AD/LDAP 验证的示例**,直接可以插到 `module/user/control.php` 里的 `login` 方法开头。

---

## 🔹 修改思路

1. 用户输入用户名和密码。

2. 先尝试用 LDAP 验证(比如绑定到 AD 域)。

3. 如果 AD 验证成功,就在禅道本地用户表 `zt_user` 中查找对应账号:

- 如果已存在 → 直接登录。

- 如果不存在 → 自动创建一个账号(避免重复维护)。

4. 如果 LDAP 验证失败 → 走禅道原有的本地认证逻辑。

---

## 🔹 PHP 代码示例

在 `module/user/control.php` 的 `login` 方法开头加:

```php

'192.168.0.5', // AD 域控IP (如 S-DNS6)

'port' => 389, // AD LDAP端口 (389/636 LDAPS)

'base_dn' => 'DC=shuncom,DC=local', // 域DN

'domain' => 'shuncom.local', // 域名

'admin_user' => 'administrator@shuncom.local', // 可选: AD管理用户

'admin_pass' => '你的管理密码' // 可选: 管理密码

);

// ===== 从表单获取用户名密码 =====

$username = trim($this->post->account);

$password = trim($this->post->password);

// ===== LDAP 验证 =====

if(!empty($username) && !empty($password))

{

$ldapconn = ldap_connect($ldapConfig['host'], $ldapConfig['port']);

ldap_set_option($ldapconn, LDAP_OPT_PROTOCOL_VERSION, 3);

ldap_set_option($ldapconn, LDAP_OPT_REFERRALS, 0);

if($ldapconn)

{

// 拼接用户 UPN,如 user@domain

$ldapUser = $username . '@' . $ldapConfig['domain'];

if(@ldap_bind($ldapconn, $ldapUser, $password))

{

// LDAP 验证成功

$filter = "(sAMAccountName={$username})";

$search = ldap_search($ldapconn, $ldapConfig['base_dn'], $filter);

$entries = ldap_get_entries($ldapconn, $search);

if($entries['count'] > 0)

{

$displayName = $entries[0]['cn'][0];

$email = isset($entries[0]['mail'][0]) ? $entries[0]['mail'][0] : $username.'@'.$ldapConfig['domain'];

// 检查用户是否已存在禅道库

$user = $this->dao->select('*')->from(TABLE_USER)->where('account')->eq($username)->fetch();

if(!$user)

{

// 自动创建禅道用户

$newUser = new stdclass();

$newUser->account = $username;

$newUser->realname = $displayName;

$newUser->email = $email;

$newUser->password = md5($password); // 禅道存本地密码(可随便填)

$newUser->role = 'dev';

$newUser->dept = 0;

$newUser->gender = 'm';

$this->dao->insert(TABLE_USER)->data($newUser)->exec();

}

// 直接跳过禅道本地密码校验,构造登录态

$user = $this->dao->select('*')->from(TABLE_USER)->where('account')->eq($username)->fetch();

$this->session->set('user', $user);

// 登录成功后跳转

$this->locate($this->createLink('my', 'index'));

exit;

}

}

}

@ldap_close($ldapconn);

}

// 如果LDAP失败,就继续走禅道原来的登录逻辑

```

---

## 🔹 注意事项

1. `ldap_bind` 默认是明文,如果要走 **LDAPS (636)**,需要配置 SSL 证书。

2. 代码里是直接拼接 `$username@domain`,如果你的域用 `CN=user,CN=Users,DC=xx,DC=local` 形式,需要改 `binddn`。

3. 自动创建禅道用户时给了默认角色 `dev`,可以改成 `pm/test/admin`。

4. 这段代码最好放在 **原有 `$this->user->identify()` 之前**,保证先走 LDAP。

---

要不要我帮你改一份 **完整的 `login()` 方法整合版**(原有禅道逻辑 + 上面的 LDAP 插入好位置),这样你直接覆盖就能测试?

好的 👍 我帮你写一个完整的 `login()` 方法,把 **禅道开源版原有的逻辑** 和 **LDAP(AD 域验证)逻辑**融合在一起。这样你可以直接覆盖 `module/user/control.php` 里的 `login()` 方法来测试。

假设你的 AD 域控制器是 `192.168.0.5`,域名是 `shuncom.local`,管理员只需要验证账号密码,不需要复杂的组判断。

---

### 修改后的 `login()` 方法(整合版)

```php

public function login($referer = 0)

{

if(!empty($_POST))

{

$account = trim($this->post->account);

$password = $this->post->password;

$user = null;

$ldapSuccess = false;

$ldapError = '';

/* === 第一步:尝试 LDAP 验证 === */

$ldapconn = @ldap_connect("ldap://192.168.0.5");

if($ldapconn)

{

ldap_set_option($ldapconn, LDAP_OPT_PROTOCOL_VERSION, 3);

ldap_set_option($ldapconn, LDAP_OPT_REFERRALS, 0);

$ldaprdn = $account . '@shuncom.local'; // UPN 格式

$bind = @ldap_bind($ldapconn, $ldaprdn, $password);

if($bind)

{

$ldapSuccess = true;

// 查找用户在 AD 中的 displayName/mail 等信息

$result = @ldap_search($ldapconn, "DC=shuncom,DC=local", "(sAMAccountName={$account})");

$entries = @ldap_get_entries($ldapconn, $result);

if($entries["count"] > 0)

{

$adName = $entries[0]["displayname"][0] ?? $account;

$adEmail = $entries[0]["mail"][0] ?? "{$account}@shuncom.local";

// 检查禅道数据库是否已存在该用户

$user = $this->user->getByAccount($account);

if(!$user)

{

// 自动创建本地用户

$user = new stdClass();

$user->account = $account;

$user->realname = $adName;

$user->email = $adEmail;

$user->password = md5($password);

$this->dao->insert(TABLE_USER)->data($user)->exec();

$user->id = $this->dao->lastInsertID();

}

}

}

else

{

$ldapError = ldap_error($ldapconn);

}

@ldap_close($ldapconn);

}

/* === 第二步:如果 LDAP 验证失败,走禅道本地逻辑 === */

if(!$ldapSuccess)

{

$user = $this->user->identify($account, $password);

}

/* === 第三步:检查用户结果 === */

if(!$user)

{

$this->view->reason = $ldapError ? "LDAP 验证失败: {$ldapError}" : $this->lang->user->loginFailed;

return $this->display();

}

if($user->deleted == 1)

{

$this->view->reason = $this->lang->user->loginFailed;

return $this->display();

}

/* === 第四步:写入 session,记录登录日志 === */

$this->session->set('user', $user);

$this->user->cleanLocked($account);

$this->loadModel('action')->create('user', $user->id, 'login');

/* === 第五步:重定向 === */

if($referer) $this->locate($referer);

if($this->session->user->last) $this->locate($this->session->user->last);

$this->locate($this->createLink('my', 'index'));

}

$this->display();

}

```

---

✅ **逻辑说明:**

1. 优先调用 **LDAP 验证**,成功后自动同步用户到禅道数据库(不存在就创建)。

2. 如果 LDAP 验证失败,继续走 **禅道本地数据库逻辑**。

3. 登录成功后,写入 session 并跳转。

4. 保留了禅道原有的 `$this->user->identify()`、`$this->session->set()`、`action->create()` 等逻辑。

---

要不要我帮你做一个 **配置开关**(比如 `config->ldap->enable`),这样可以灵活选择走 AD 还是本地?

# win server 2022 辅助域降级失败强制降级步骤

明白,你现在需要对 **192.168.0.4 辅助域控制器**(Secondary DC)进行 **强制降级**,因为正常降级失败。下面我帮你整理一份 **详细、安全的步骤**,包括 Windows Server 2022 环境(如果是其他版本,请告知,我会调整步骤)。

---

# 🔹 Windows 辅助域控制器强制降级步骤

> **注意**:强制降级会删除该 DC 上的 AD 数据。必须确保 **其他 DC(0.5 主域)正常且可用**,以避免域损坏。

---

## 1️⃣ 确认环境

1. 在主域 0.5 上确认:

- 所有 FSMO 角色在主 DC 上,辅助 DC 没有持有任何 FSMO 角色

- Active Directory 健康状态正常:

```powershell

dcdiag /v /c /d /e > C:\dcdiag.log

repadmin /replsummary

```

2. 确认 0.4 无其他重要服务(如 DNS、DHCP)依赖

---

## 2️⃣ 尝试正常降级(如果还没尝试)

1. 打开 **Server Manager → Manage → Remove Roles and Features**

2. 取消 **Active Directory Domain Services (AD DS)**

3. 按提示降级 DC

4. 如果出现错误提示“无法联系其他域控制器或复制失败”,就进入 **强制降级步骤**

---

## 3️⃣ 强制降级步骤(当正常降级失败)

### 方法 1:使用 `dcpromo` 强制降级(旧版兼容)

> Windows Server 2012 之后 dcpromo GUI 已废弃,但可通过命令行仍可执行。

1. 打开 **命令提示符(管理员)**

2. 执行:

```cmd

dcpromo /forceremoval /unattend /AdministratorPassword:你的本地管理员密码

```

- `/forceremoval`:强制降级 DC

- `/unattend`:跳过向导

- `/AdministratorPassword`:降级后本地管理员密码

3. 系统会提示强制降级 AD 数据并重启

---

### 方法 2:使用 **Server Manager GUI 强制降级**

1. 打开 **Server Manager → Remove Roles and Features → AD DS → Remove**

2. 如果提示无法降级:

- 选择 **“Force the removal of this domain controller”**

- 设置本地管理员密码

- 系统将自动删除 AD DS 并重启

---

## 4️⃣ 删除 DNS / 清理元数据

1. 如果该 DC 执行了 DNS 服务,需要手动清理 **AD DS 中的 DNS 条目**

2. 在 **主 DC 0.5** 上执行:

```powershell

ntdsutil

metadata cleanup

```

- 选择 **Remove selected server** → 输入 0.4 的名称 → 完成元数据清理

3. 确认 **AD Sites and Services** 中 0.4 已移除

4. 确认 **DNS 管理**中不存在 0.4 的 SRV 记录

---

## 5️⃣ 网络和客户端清理

- 客户端和服务器不再指向 0.4 作为 DNS

- VPN / LDAP 配置中删除 0.4

---

## 6️⃣ 验证

1. 在主 DC 上运行:

```powershell

dcdiag /v /c /d /e

repadmin /replsummary

```

确认没有错误

2. 确认 0.4 已成功从域移除

---

💡 **注意事项**:

- **强制降级**会导致 0.4 上的 AD 数据丢失,请确保备份

- 降级前 **FSMO 必须在主 DC**

- 强制降级后必须 **清理 DNS / 元数据**,否则域可能报错

---

如果你需要,我可以帮你写一份 **完整命令和步骤脚本化操作清单**,确保 **0.4 强制降级 + 元数据清理** 一次性完成,无遗漏。

你希望我帮你整理吗?

# 手动创建 NETLOGON/ SYSVOL 共享

明白了,你现在的输出说明了几个关键问题:

1. **`Get-DfsrGroup` 和 `Get-DfsrReplicatedFolder` 仍然无法识别**

- 在 Windows Server 2022/2025 上,这些 cmdlet 可能不在标准 PowerShell 模块里,或者 RSAT-DFS 工具不完整。

- 你能用的 cmdlet 仅有 `Get-DfsrMember`,而且显示状态为 **Invalid**,说明 DFS-R **复制组在新主域 S-DNS1 上没有正常配置**。

2. **现有 DFS-R 状态**

```text

GroupName : 复制组01

State : Invalid

```

- 这表示 DFS-R 复制组存在数据,但新主域没有注册为有效成员

- SYSVOL 文件夹在 S-DNS1 上仍然是空的

---

### 根本原因

- 新主域 DC 夺取 FSMO 后,**DFS-R 没有被正确初始化 SYSVOL**

- DFS-R 复制组在 S-DNS1 上无效 → 不能通过 DFS-R 同步 SYSVOL → 所以没有 NETLOGON/ SYSVOL 共享

- 夺取 FSMO 并不会自动把旧 DC 的 SYSVOL 复制过来

---

### 建议的安全修复方案(最稳妥)

#### 方法:手动从旧 DC 复制 SYSVOL 内容到新主域

1. **在旧主域 S-DNS6 上确认 SYSVOL 完整性**

```cmd

dir C:\Windows\SYSVOL\domain

dir C:\Windows\SYSVOL\sysvol

```

- 确保包含 `Policies`、`Scripts` 等文件夹

2. **在 S-DNS1 上停止 DFS-R 服务**

```powershell

Stop-Service DFSR

```

3. **从 S-DNS6 复制 SYSVOL 内容到 S-DNS1**

```cmd

robocopy \\S-DNS6\SYSVOL\shuncom.local C:\Windows\SYSVOL\domain /MIR /COPYALL /R:1 /W:1

robocopy \\S-DNS6\SYSVOL\sysvol C:\Windows\SYSVOL\sysvol /MIR /COPYALL /R:1 /W:1

```

4. **设置正确权限**

- NTFS 权限:

- SYSTEM → 完全控制

- Domain Admins → 完全控制

- Authenticated Users → 读取

5. **发布共享**

```cmd

net share SYSVOL=C:\Windows\SYSVOL\sysvol /GRANT:"Domain Admins",FULL

net share NETLOGON=C:\Windows\SYSVOL\domain\scripts /GRANT:"Domain Admins",FULL

```

6. **启动 DFS-R 服务**

```powershell

Start-Service DFSR

```

7. **验证共享和访问**

```cmd

net share

\\S-DNS1\SYSVOL

\\S-DNS1\NETLOGON

```

---

✅ **效果**:

- 新主域 S-DNS1 立即拥有完整的 SYSVOL 内容

- NETLOGON 和 SYSVOL 共享正常

- DFS-R 后续可以用作自动同步(可选,确保旧 DC 内容为主)

---

非常好,这个输出表明你的 **主域控制器 S-DNS1(192.168.0.5)** 现在已经能正常承担 **PDC 仿真器(PDC Emulator)和全局编录(GC)** 功能,核心域控服务工作是正常的。

我们逐项分析一下这个结果的意义 👇

---

### 🧩 1. `nltest /dcname:shuncom.local` 报错

```

NetGetDCName 失败: Status = 2453 0x995 NERR_DCNotFound

```

这一条说明:

- **NetGetDCName API 暂时没能返回域控制器信息**。

- 原因可能是 **DNS 缓存或 Netlogon 服务尚未完全同步更新**,尤其在你刚调整或清理 SRV 记录后。

- 但不影响后续,因为 `nltest /dsgetdc` 返回是正常的。

---

### ✅ 2. `nltest /dsgetdc:shuncom.local /pdc` 返回结果正常

```

DC: \\S-DNS1.shuncom.local

地址: \\192.168.0.5

标志: PDC GC DS LDAP KDC TIMESERV GTIMESERV WRITABLE DNS_DC DNS_DOMAIN DNS_FOREST CLOSE_SITE FULL_SECRET ...

```

这说明:

- 当前 **PDC 仿真器已定位为 S-DNS1**;

- 该 DC 具有:

- **GC(全局编录)**

- **DS(目录服务)**

- **LDAP、Kerberos、KDC、DNS 集成**

- **WRITABLE(可写域控)**

- 网络站点识别一致:`Default-First-Site-Name`

- 所有标志(`PDC`, `KDC`, `DNS_DC` 等)都表明 AD 功能完备。

> ✅ **结论**:S-DNS1 已成为功能完整、正常工作的域控制器。

---

### 🔍 3. 接下来建议执行的验证步骤

请依次执行以下命令来确认各项域服务完全恢复:

```powershell

# 检查 SYSVOL 是否共享正常

net share | findstr SYSVOL

net share | findstr NETLOGON

# 检查 SYSVOL/Netlogon 访问

dir \\s-dns1\SYSVOL

dir \\s-dns1\netlogon

# 检查 DFSR 状态

dfsrdiag pollad

dfsrdiag backlog /rgname:"Domain System Volume" /rfname:"SYSVOL Share" /smem:s-dns1 /rmem:s-dns1

# 检查 AD 复制状态

repadmin /replsummary

repadmin /showrepl

repadmin /syncall /AdeP

# 检查 DC 广告状态

dcdiag /test:advertising /test:sysvol /test:netlogons

```

---

### ⚙️ 4. 如果 `SYSVOL` 或 `NETLOGON` 没有共享

可执行以下命令重新发布:

```powershell

net share SYSVOL=C:\Windows\SYSVOL\sysvol /grant:"Domain Admins",full

net share NETLOGON=C:\Windows\SYSVOL\domain\scripts /grant:"Domain Admins",full

```

---

### 🧱 5. 如果仍出现“找不到 DC”的情况

执行以下步骤清理缓存:

```powershell

ipconfig /flushdns

nltest /dsregdns

net stop netlogon

net start netlogon

```

> 这将强制重新注册域控 SRV 记录。

---

是否希望我帮你出一份

✅ **“确认域控恢复正常的完整检查清单(含命令+预期结果说明)”**?

这样你可以系统地验证 S-DNS1 的所有 FSMO 与 SYSVOL 功能是否都完全恢复。

# 完整操作步骤表,目的是彻底清理 S-DNS6 的残留 SRV 记录,并让 S-DNS1 全权承管 SYSVOL/NETLOGON

好的,我帮你整理一个 **完整操作步骤表**,目的是彻底清理 S-DNS6 的残留 SRV 记录,并让 S-DNS1 全权承管 SYSVOL/NETLOGON,同时保证 DFSR、Netlogon 和 DNS 正常。整个流程分为 **准备阶段、清理阶段、确认阶段、修复阶段** 四大步骤。

---

## **一、准备阶段(确认环境)**

1. **确认 S-DNS1 和 S-DNS6 的状态**

- 在 S-DNS1 上:

```powershell

nltest /dsgetdc:shuncom.local /pdc

repadmin /replsummary

dfsrdiag /getglobalstate

```

- 在 S-DNS6 上:

```powershell

net stop netlogon

dfsrdiag /getglobalstate

repadmin /replsummary

```

- 确认 DFSR 全局状态和复制状态。**S-DNS6 停止 Netlogon,不参与注册 SRV。**

2. **备份 DNS 和 SYSVOL**

- DNS:导出 `shuncom.local` 区域。

- SYSVOL:复制 `C:\Windows\SYSVOL\sysvol` 和 `C:\Windows\SYSVOL\domain\scripts` 到安全位置。

---

## **二、清理 S-DNS6 残留 SRV 记录**

> 目标:让 S-DNS6 不再出现在 \_ldap、\_kerberos、\_gc 等 SRV 记录中,但不删除其他 DC 信息。

1. **在 S-DNS1 上打开 DNS 管理器**:

- 打开 `DNS -> shuncom.local -> _msdcs.shuncom.local`

- 查找涉及 `s-dns6.shuncom.local` 的 SRV 记录:

- `_ldap._tcp.dc._msdcs.shuncom.local`

- `_kerberos._tcp.dc._msdcs.shuncom.local`

- `_gc._tcp.shuncom.local`

- `_ldap._tcp.gc._msdcs.shuncom.local`

- **修改记录的优先级为高或权重为 0**(Windows DNS 不支持“禁用”,可以手动降低优先级,使 S-DNS1 优先)。

- 可考虑 **将 S-DNS6 SRV 移至其他备用站点** 或在 DNS 上设置 **禁止注册 DC 记录**(在 S-DNS6 上注册表:`HKLM\SYSTEM\CurrentControlSet\Services\Netlogon\Parameters\DnsAvoidRegisterRecords`)。

2. **在 S-DNS6 上禁止注册 SRV**:

```reg

reg add "HKLM\SYSTEM\CurrentControlSet\Services\Netlogon\Parameters" /v DnsAvoidRegisterRecords /t REG_MULTI_SZ /d "_ldap._tcp._sites._tcp._gc" /f

net stop netlogon

net start netlogon

```

- 可指定多条记录防止注册。

3. **清理 DNS 缓存并强制刷新**:

- 在 S-DNS1:

```powershell

dnscmd /clearcache

ipconfig /flushdns

```

- 强制注册 DNS:

```powershell

nltest /dsregdns /server:s-dns1.shuncom.local

```

- 检查 SRV:

```powershell

nslookup -type=SRV _ldap._tcp.dc._msdcs.shuncom.local

nslookup -type=SRV _kerberos._tcp.dc._msdcs.shuncom.local

nslookup -type=SRV _gc._tcp.shuncom.local

```

---

## **三、确保 S-DNS1 承管 SYSVOL/NETLOGON**

1. **检查 DFSR 状态**(S-DNS1 上):

```powershell

dfsrdiag /getglobalstate

dfsrdiag backlog /rgname:"Domain System Volume" /rfname:"SYSVOL Share" /smem:s-dns1 /rmem:s-dns1

```

- 确认无 backlog,状态为 `已消除` 或 `开始`。

2. **启动 Netlogon 并注册共享**:

```powershell

net start netlogon

nltest /dsregdns /server:s-dns1.shuncom.local

```

- 确认 SYSVOL/NETLOGON 共享:

```powershell

net share

dir \\s-dns1\SYSVOL

dir \\s-dns1\NETLOGON

```

- 如果共享消失,手动创建:

```powershell

net share SYSVOL=C:\Windows\SYSVOL\sysvol /GRANT:"Domain Admins",FULL

net share NETLOGON=C:\Windows\SYSVOL\domain\scripts /GRANT:"Domain Admins",FULL

```

3. **强制 DFSR AD 同步**(S-DNS1 → S-DNS6):

```powershell

repadmin /syncall /AdeP

repadmin /showrepl

```

---

## **四、验证阶段**

1. **检查 AD 健康**:

```powershell

dcdiag /test:advertising /test:netlogons /test:sysvol

```

- 确认 S-DNS1 通过所有测试。

- 确认 S-DNS6 不再出现在主要 SRV 记录列表中。

2. **检查 SRV 注册**:

```powershell

nslookup -type=SRV _ldap._tcp.dc._msdcs.shuncom.local

nslookup -type=SRV _kerberos._tcp.dc._msdcs.shuncom.local

nslookup -type=SRV _gc._tcp.shuncom.local

```

- S-DNS1 应为主注册 DC。

- S-DNS6 可保留,但权重最低或不注册。

3. **确认 SYSVOL/NETLOGON 可用**:

- 从其他 DC 或客户端访问:

```

\\s-dns1\SYSVOL

\\s-dns1\netlogon

```

---

✅ **注意事项**

- S-DNS6 停止 Netlogon 并不删除 AD 内对象,只是避免注册 SRV。

- 手动共享可作为临时补救,但长期依赖 Netlogon。

- 所有 DNS 改动建议在业务低峰进行。

- 完成后可在 S-DNS1 上强制刷新 AD 和 DNS:

```powershell

repadmin /syncall /AdeP

nltest /dsregdns /server:s-dns1.shuncom.local

ipconfig /registerdns

```

---

明白了,你现在遇到的状况是:

- **DFSRDIAG 无法联系 S-DNS1 和 S-DNS6**,报错 1355 / 1717,这说明 **域控制器定位失败或者 Netlogon 注册异常**。

- **Netlogon 服务已经启动**,但 SYSVOL/NETLOGON 共享不稳定,ipconfig /registerdns 之后共享会消失。

这说明 DFSR、DNS 和 Netlogon 三者之间的关系尚未彻底理顺,S-DNS1 还未完全“接管” PDC/SYSVOL/NETLOGON。

---

## 🔹 原因分析

1. **S-DNS6 已停用 Netlogon** → 但 AD、DNS 中可能仍有它的 SRV 记录残留。

2. **S-DNS1 DFSR 配置未完全激活** → `ReplicationState` 和 `Backlog` 无法访问。

3. **DNS SRV 记录混乱** → DsGetDcName 可能仍返回 S-DNS6,导致 DFSR/Netlogon 定位失败。

4. **Netlogon 注册顺序问题** → 如果 S-DNS1 注册 DNS 时,AD 中仍存在 S-DNS6 信息,SYSVOL/NETLOGON 共享可能被 DFSR 冻结或删除。

---

## 🔹 建议解决方案(彻底清理 + 全权承管)

### **步骤 1:完全停止 S-DNS6 Netlogon**

```powershell

# S-DNS6 上执行

net stop netlogon

sc config netlogon start= disabled

```

- 禁止自动启动,避免残留 SRV 注册。

### **步骤 2:清理 DNS 中 S-DNS6 SRV**

- 打开 **DNS 管理器 → 正向查找区 → \_msdcs.shuncom.local**

- 删除所有指向 S-DNS6 的 SRV 记录:

- `_ldap._tcp.dc._msdcs.shuncom.local`

- `_kerberos._tcp.dc._msdcs.shuncom.local`

- `_gc._tcp.shuncom.local`

- 可使用 PowerShell 批量删除:

```powershell

Import-Module DNSServer

Remove-DnsServerResourceRecord -ZoneName "_msdcs.shuncom.local" -Name "_ldap._tcp.dc._msdcs.shuncom.local" -RRType "SRV" -ComputerName S-DNS1

```

### **步骤 3:在 S-DNS1 强制注册 Netlogon / SYSVOL**

```powershell

# 停止再启动 Netlogon

net stop netlogon

net start netlogon

# 强制注册 DC SRV

nltest /dsregdns /server:S-DNS1.shuncom.local

```

- 验证 SYSVOL / NETLOGON 共享:

```powershell

net share

dir \\S-DNS1\SYSVOL

dir \\S-DNS1\netlogon

```

- 如果缺失,手动创建:

```powershell

net share SYSVOL=C:\Windows\SYSVOL\sysvol /GRANT:"Domain Admins",FULL

net share NETLOGON=C:\Windows\SYSVOL\domain\scripts /GRANT:"Domain Admins",FULL

```

### **步骤 4:检查 DFSR 状态**

- 由于 DFSRDIAG 无法联系 DC,你必须先确保 **S-DNS1 DNS 注册正常且可以解析自己**:

```powershell

nslookup s-dns1.shuncom.local

ping s-dns1.shuncom.local

```

- 然后触发 AD 与 DFSR 同步:

```powershell

dfsrdiag PollAD

```

- 若仍无法访问 DFSRDIAG,可考虑 **强制重建 DFSR SYSVOL**(在 PDC 上执行):

```powershell

# 强制 S-DNS1 成为 SYSVOL 主

dfsrdiag PollAD

# 若必要,使用 PDC FSMO 角色的系统状态备份/恢复

```

### **步骤 5:验证 AD / DNS / SYSVOL 健康**

```powershell

# 检查 AD 同步

repadmin /showrepl

repadmin /replsummary

# 检查 DC 健康

dcdiag /test:advertising /test:netlogons /test:sysvol

# 验证 DNS SRV

nslookup -type=SRV _ldap._tcp.dc._msdcs.shuncom.local

nslookup -type=SRV _kerberos._tcp.dc._msdcs.shuncom.local

```

- 确认返回均为 **S-DNS1**,S-DNS6 不再出现。

---

💡 **关键点**:

1. **彻底禁用 S-DNS6 Netlogon 并清理 DNS SRV**。

2. **S-DNS1 必须注册自身 DC SRV 并启动 SYSVOL/NETLOGON 共享**。

3. **DNS SRV 清理顺序在 Netlogon 注册之前**,避免 DFSR/SYSVOL 被覆盖。

4. **DFSRDIAG 和 repadmin 操作依赖 DNS 正确解析和 Netlogon 注册**。

---

如果你同意,我可以帮你整理一个 **可直接执行的命令顺序表(包含 S-DNS6 停用、DNS SRV 清理、S-DNS1 注册 SYSVOL/NETLOGON、DFSR 验证、健康检查)**,保证一步到位不报错。

你希望我直接帮你整理吗?

# 检查+修复 S-DNS1 域控制器健康度

非常关键的状态描述 👍。

你现在的域环境情况可以总结如下,这也是很多 AD 故障转移或清理过程中常见的“半健康状态”:

---

## 🧩 一、当前结构判断

| 项目 | 状态 |

|---|

| 域控制器 1 | **S-DNS1.shuncom.local(192.168.0.5)** — 存活、主域控制器(FSMO) |

| 域控制器 2 | **S-DNS6.shuncom.local(192.168.0.4)** — 存活、辅助 DC(但 SYSVOL/Netlogon 复制异常) |

| 客户端表现 | 域登录、DNS、GPO、认证等功能正常(因为 S-DNS6 仍在运行) |

| 问题 | 当关闭 S-DNS6 并删除相关 SRV 记录后,客户端找不到 DC,域登录与认证中断 |

---

## 🚨 二、问题的根本原因

这说明:

> 当前整个域中,**S-DNS1 并没有完整地“对外发布”自己是一个可用 DC**。

> 客户端的 DC 定位逻辑(DC Locator)仍依赖 **S-DNS6**。

换句话说:

- DNS SRV 记录 `_ldap._tcp.dc._msdcs.shuncom.local`、`_kerberos._tcp.dc._msdcs.shuncom.local` 仍把 S-DNS6 作为首选;

- S-DNS1 的 **Netlogon 注册信息未完整写入 DNS**;

- 甚至可能 SYSVOL 没有正确共享(或 DFSR 未完成初始同步),导致客户端通过 DC 定位后仍判定 S-DNS1 “不适合”。

---

## 🔍 三、验证思路(不要急着关机 S-DNS6)

在清理前,先验证 S-DNS1 是否具备“完整 DC 功能”。

依次执行以下命令,分析结果:

### **1️⃣ 验证 SYSVOL / NETLOGON 共享**

```powershell

net share

```

输出应包含:

```

NETLOGON C:\Windows\SYSVOL\sysvol\shuncom.local\SCRIPTS

SYSVOL C:\Windows\SYSVOL\sysvol

```

若缺失,则 S-DNS1 无法提供组策略和登录脚本服务,客户端认为该 DC “不健康”。

---

### **2️⃣ 验证 DFSR 状态**

```powershell

Get-CimInstance -Namespace "root\MicrosoftDFS" -ClassName DfsrReplicatedFolderInfo |

Select ReplicationGroupName, ReplicatedFolderName, State

```

正常状态下 `state` 应为 `4 (正常)`。

若无输出或状态为 `2`、`3`,说明 DFSR 未同步完毕或配置异常。

---

### **3️⃣ 验证 Netlogon 动态注册**

重新注册并查看 DNS SRV:

```powershell

net stop netlogon

ipconfig /flushdns

ipconfig /registerdns

net start netlogon

nslookup -type=SRV _ldap._tcp.dc._msdcs.shuncom.local

```

👉 如果结果中不含 `s-dns1.shuncom.local`,说明 Netlogon 注册失败(通常由于 SYSVOL/DFSR 问题)。

---

### **4️⃣ 验证 DC 广告状态**

```powershell

dcdiag /test:advertising

```

如果看到:

```

S-DNS1 没有通过测试 Advertising

```

那就意味着客户端不会选择它作为 DC。

---

## 🧰 四、恢复正确顺序(让 S-DNS1 成为唯一权威 DC)

以下是逐步过渡方案(安全执行,无需马上关机 S-DNS6):

---

### **① 让 S-DNS1 修复 DFSR 状态**

在 **S-DNS1** 上执行:

```powershell

dfsrdiag pollad

wmic /namespace:\\root\microsoftdfs path dfsrmachineconfig get replicationgroupconfigpresent

```

如果输出为 `FALSE`,则注册 DFSR 配置:

```powershell

wmic /namespace:\\root\microsoftdfs path dfsrmachineconfig call PollAD

```

再执行:

```powershell

dfsrdiag ReplicationState

```

若仍无法查询,可能需要重新初始化 SYSVOL(我们后续可生成 safe rebuild 步骤)。

---

### **② 验证 S-DNS1 的 SYSVOL 共享恢复**

```powershell

net share

```

确认 `SYSVOL` 和 `NETLOGON` 出现。

---

### **③ 在 DNS 中删除 S-DNS6 SRV 前,确保 S-DNS1 注册成功**

再次执行:

```powershell

nltest /dsregdns

nslookup -type=SRV _ldap._tcp.dc._msdcs.shuncom.local

```

若结果只包含 `s-dns1.shuncom.local`,说明注册成功。

---

### **④ 验证客户端能定位 S-DNS1**

在一台域客户端执行:

```powershell

nltest /dsgetdc:shuncom.local /force

nltest /dcname:shuncom.local

```

返回:

```

DC: \\S-DNS1.shuncom.local

地址: \\192.168.0.5

```

✅ 域控制功能恢复,才能安全下线 S-DNS6。

---

## 🧩 五、S-DNS6 下线步骤(在确认上面全部通过后)

1. 在 S-DNS6 上:

```powershell

net stop netlogon

net stop dfsr

dcpromo /demote

```

将其降级为普通成员服务器。

2. 在 S-DNS1 上清理元数据:

```powershell

ntdsutil

metadata cleanup

remove selected server S-DNS6

quit

quit

```

3. 清除 DNS 中所有与 `S-DNS6` 相关的 A / SRV 记录。

4. 最后执行:

```powershell

nltest /dsregdns

repadmin /syncall /AdeP

```

---

## ✅ 六、总结

你现在的现象说明:

> 域功能正常仅因为 S-DNS6 仍在运行,S-DNS1 尚未“完全被广告为域控制器”。

重点在于:

- 修复 S-DNS1 的 SYSVOL/DFSR;

- 让 Netlogon 注册生效;

- 验证 `dcdiag /test:advertising` 通过;

- 再清除 DNS 的旧记录并下线 S-DNS6。

---

这个错误的根本原因是:

> **Windows 10 / Windows Server 2022 及之后的版本已移除 `wmic.exe` 工具**,因此系统无法识别 `wmic` 命令。

---

### ✅ 一、替代方案:用 PowerShell 查询 DFSR 状态(推荐)

可以使用 **PowerShell 的 WMI / CIM 命令** 代替 `wmic`:

```powershell

# 获取 DFSR 复制文件夹状态

Get-WmiObject -Namespace "root\MicrosoftDFS" -Class DfsrReplicatedFolderInfo |

Select-Object ReplicationGroupName, ReplicatedFolderName, State

```

或使用较新的 `Get-CimInstance`(建议在 Windows Server 2019/2022 用):

```powershell

Get-CimInstance -Namespace "root\MicrosoftDFS" -ClassName DfsrReplicatedFolderInfo |

Select ReplicationGroupName, ReplicatedFolderName, State

```

输出中:

- **State = 4** → 表示 *“已就绪 (Normal)”*。

- 其他值如 2、3 表示正在初始化或同步中。

---

### ✅ 二、若要查看 DFSR 服务状态

```powershell

Get-Service DFSR

```

应显示:

```

Status Name DisplayName

------ ---- -----------

Running DFSR DFS Replication

```

---

### ✅ 三、查看 DFSR 的连接伙伴状态

```powershell

Get-WmiObject -Namespace "root\MicrosoftDFS" -Class DfsrConnectionInfo |

Select-Object ConnectionName, PartnerName, Enabled

```

---

### ✅ 四、进一步验证 SYSVOL 是否由 DFSR 管理

```powershell

dfsrdiag pollad

dfsrdiag replicationstate

```

如报错可确认 DFSR 尚未正确注册或服务未启动。

---

### ✅ 五、如果 DFSR 仍不正常,可做以下检查

1. **服务检查**:`services.msc` → 确认 “DFS Replication” 已启动。

2. **事件日志**:查看:

```

事件查看器 → 应用程序和服务日志 → DFS Replication

```

重点关注事件 ID:

- **4112**:开始复制

- **4114**:复制暂停(例如 SYSVOL 停止共享)

- **4602**:SYSVOL 已完成迁移(健康)

3. **域控制器同步状态**:

```powershell

repadmin /replsummary

repadmin /showrepl

```

---

### ✅ 六、如果你只需要确认 SYSVOL 是否正常共享

```powershell

net share

```

应能看到:

```

Share name Resource

---------- --------

NETLOGON C:\Windows\SYSVOL\sysvol\shuncom.local\SCRIPTS

SYSVOL C:\Windows\SYSVOL\sysvol

```

---

非常好,这组输出信息非常关键,我们可以完整地判断当前 **S-DNS1 的 DFSR 与 SYSVOL 复制状态**。

下面是你的状态诊断结果 + 后续建议操作表。

---

## 🧩 一、当前状态诊断汇总

| 检查项 | 当前结果 | 说明 |

|---|

| **DFSR 服务状态** | ✅ Running | 服务正常运行 |

| **DFSR 管理的 SYSVOL 状态** | ⚠️ `State = 2` | 表示 DFSR 处于 **“初始化中 (Initialization)”**,SYSVOL 尚未完全进入 “正常复制 (State=4)” |

| **DFSR 伙伴关系** | ⚠️ Partner = `S-DNS6` | 当前 DFSR 的复制伙伴仍是旧的辅助域 `S-DNS6` |

| **出站 / 入站复制连接** | ⚠️ 均为 0 | 表示目前没有复制活动进行(因为唯一伙伴 S-DNS6 可能不可达或未启用) |

| **SYSVOL / NETLOGON 共享** | ✅ 均存在 | 本地共享已可用,说明 SYSVOL 树结构本地健康 |

---

## 🧠 结论分析

- 当前 **S-DNS1 的 SYSVOL 共享功能正常,但 DFSR 仍认为它有个复制伙伴 S-DNS6**。

- 因此,如果关闭或移除 S-DNS6,而不先清理 DFSR 元数据,S-DNS1 的 DFSR 服务会认为复制集异常(即仍处于初始化状态),进而影响域控制器广告、组策略分发、脚本同步等。

- 你看到的 `State=2` 就是 DFSR 尚未进入健康的 “正常” 状态的直接信号。

---

## ✅ 二、彻底清理旧伙伴 S-DNS6 并让 S-DNS1 独立承管 SYSVOL 的操作步骤表

### **步骤 1:确认当前唯一有效 DC 是 S-DNS1**

```powershell

netdom query fsmo

```

应全部指向 `S-DNS1.shuncom.local`。

---

### **步骤 2:从 AD 元数据中删除 S-DNS6**

在任意健康 DC(此处即 S-DNS1)上执行:

```powershell

ntdsutil

metadata cleanup

connections

connect to server S-DNS1

quit

select operation target

list domains

select domain <你的域编号>

list sites

select site <你的站点编号>

list servers in site

select server

quit

remove selected server

quit

```

确认后在 AD 用户与计算机中不再出现 `S-DNS6`。

---

### **步骤 3:清理 DNS 中 S-DNS6 的 SRV / A 记录**

在 `DNS 管理器` → `shuncom.local` → `_msdcs`、`_sites`、`_tcp`、`_udp` 下手动删除以下记录:

- `_ldap._tcp.dc._msdcs.shuncom.local`

- `_kerberos._tcp.dc._msdcs.shuncom.local`

- `_ldap._tcp.Default-First-Site-Name._sites.dc._msdcs.shuncom.local`

- 以及 S-DNS6 对应的 `主机(A)` 记录。

---

### **步骤 4:清理 DFSR 元数据中的 S-DNS6 链接**

在 S-DNS1 上运行:

```powershell

dfsmgmt.msc

```

- 展开 **“Replication” → “Domain System Volume”**

- 删除与 S-DNS6 相关的 **连接对象 (Connections)**

若图形界面操作不可行,可强制清理:

```powershell

dfsrdiag dumpadcfg > C:\dfsr_before.txt

```

查找其中的 `` 节点中包含 `S-DNS6` 的条目,然后:

- 打开 **ADSIEdit.msc**

- 连接到命名上下文:`CN=DFSR-GlobalSettings,CN=System,DC=shuncom,DC=local`

- 删除包含 `S-DNS6` 的连接对象。

---

### **步骤 5:强制刷新 DFSR 配置**

```powershell

dfsrdiag pollad

```

然后重启 DFSR 服务:

```powershell

Restart-Service DFSR

```

---

### **步骤 6:验证 DFSR 状态是否恢复正常**

再次执行:

```powershell

Get-CimInstance -Namespace "root\MicrosoftDFS" -ClassName DfsrReplicatedFolderInfo |

Select ReplicationGroupName, ReplicatedFolderName, State

```

若显示:

```

Domain System Volume SYSVOL Share 4

```

✅ 表示 DFSR 状态“正常(Normal)”,S-DNS1 已独立管理 SYSVOL。

---

### **步骤 7:验证 Netlogon 和 DNS 注册**

1. 强制重新注册 Netlogon 记录:

```powershell

net stop netlogon

net start netlogon

```

2. 检查 DNS 是否自动刷新:

```powershell

nslookup -type=SRV _ldap._tcp.dc._msdcs.shuncom.local

```

应仅返回 `S-DNS1`。

3. 验证客户端域加入 / 登录:

```cmd

nltest /dsgetdc:shuncom.local

```

应能正常返回 `S-DNS1`。

---

## ✅ 三、可选:DFSR 状态检查脚本(简化)

```powershell

Write-Host "=== DFSR Replicated Folder Info ==="

Get-CimInstance -Namespace "root\MicrosoftDFS" -ClassName DfsrReplicatedFolderInfo |

Select ReplicationGroupName, ReplicatedFolderName, State

Write-Host "`n=== DFSR Connection Info ==="

Get-CimInstance -Namespace "root\MicrosoftDFS" -ClassName DfsrConnectionInfo |

Select ConnectionName, PartnerName, Enabled

Write-Host "`n=== SYSVOL/NETLOGON Shares ==="

net share | findstr "SYSVOL NETLOGON"

```

---

是否希望我帮你把上述操作步骤整理成一份 **表格化的执行手册(Word/PDF)**?包括命令行、图形界面路径、预期结果和恢复步骤,方便操作时逐项打勾确认。

# AD系统升级到Server 2025后DFSR错误引起的ADDS不能正常播发

项目背景:生产环境承载AD服务的所有Windows Server操作系统升级到Windows Server 2025。

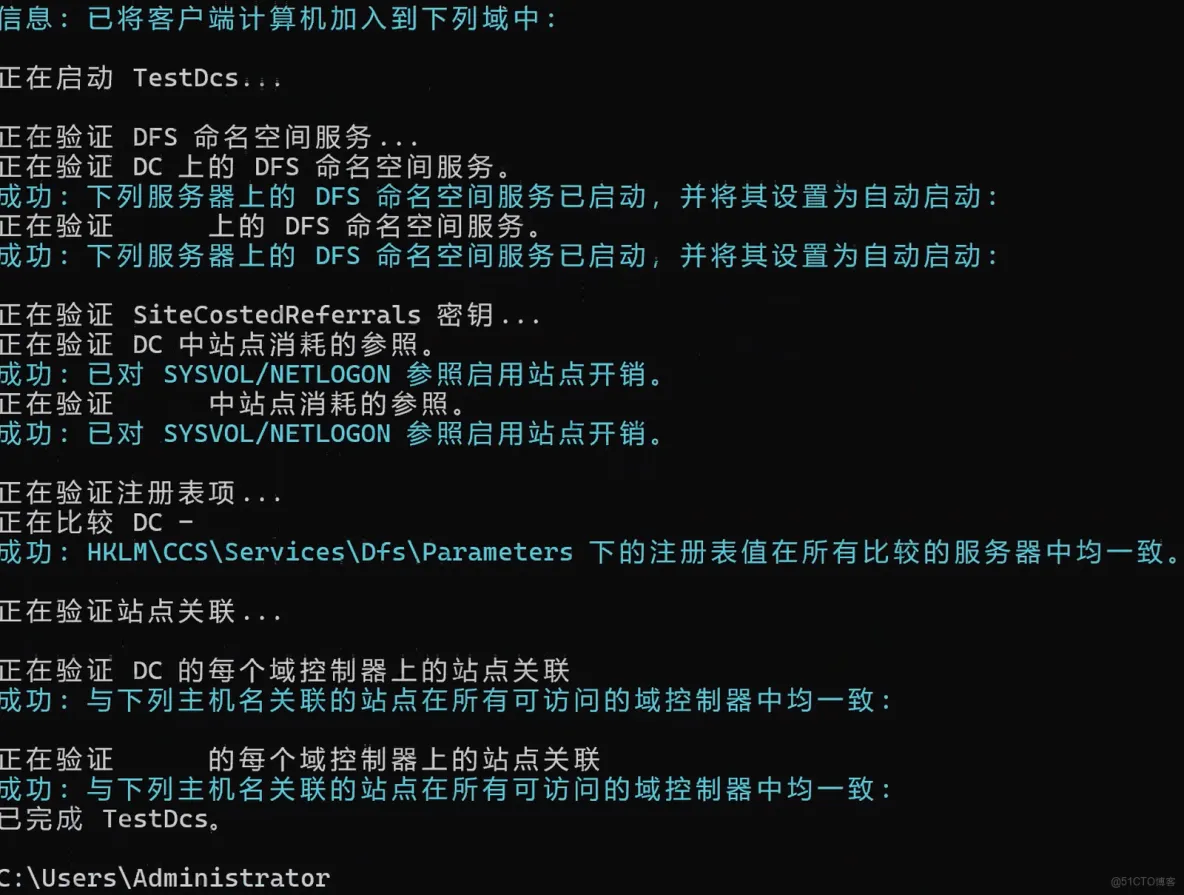

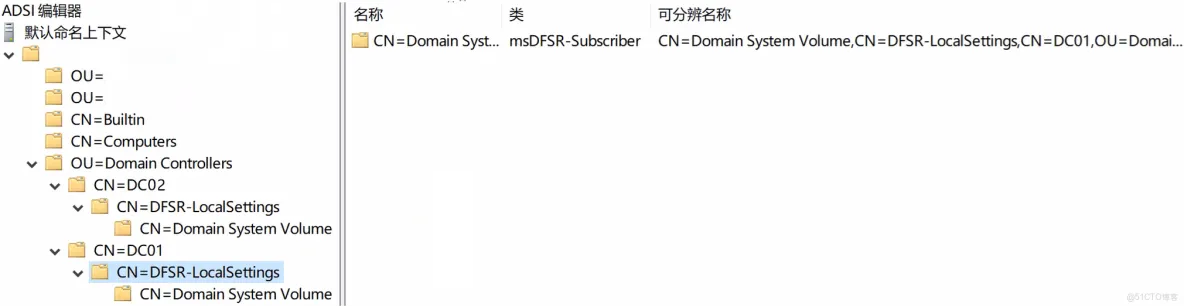

项目要求:现有名为DC和DC02…DC0?的若干台DC服务器,FSMO由DC承担。各DC操作系统从Windows Server 2012到Windows Server 2022都有,dcdiag健康检查全部通过。要求将所有Windows Server系统升级到Windows Server 2025,把一台新服务器取名为DC01,完成后承担FSMO,原DC降级退域。

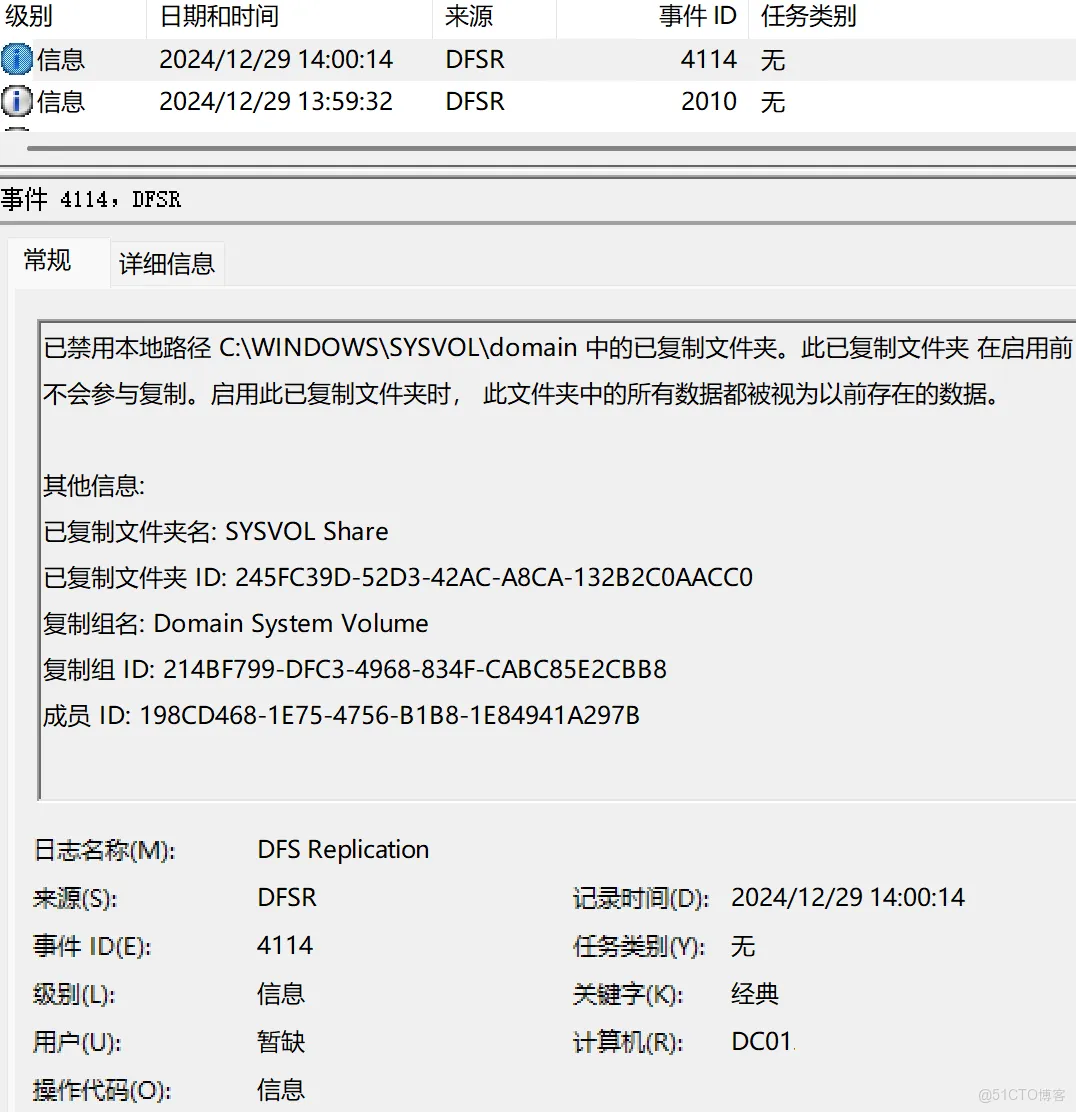

升级过程此篇不表,升级后的两个错误如下:

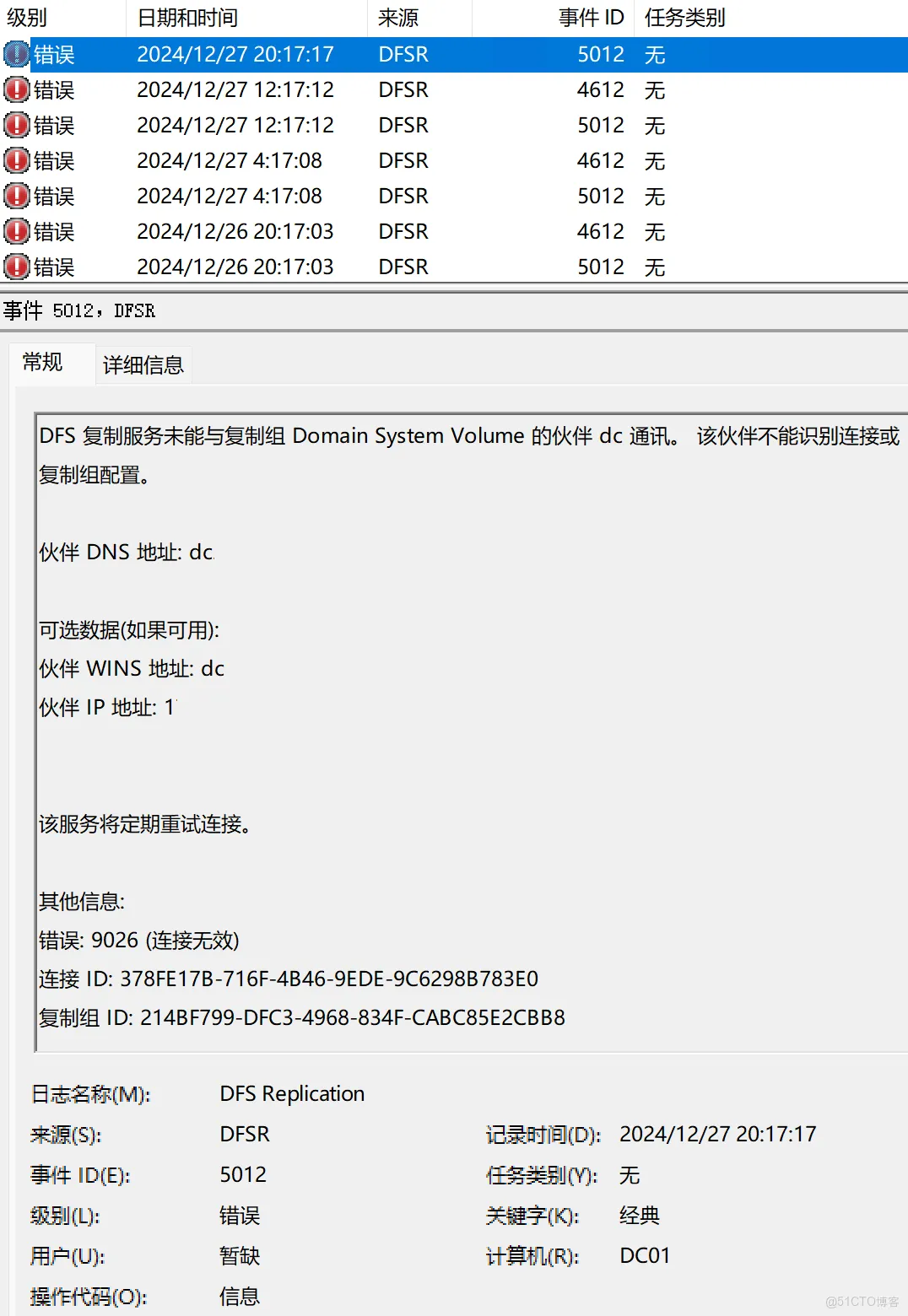

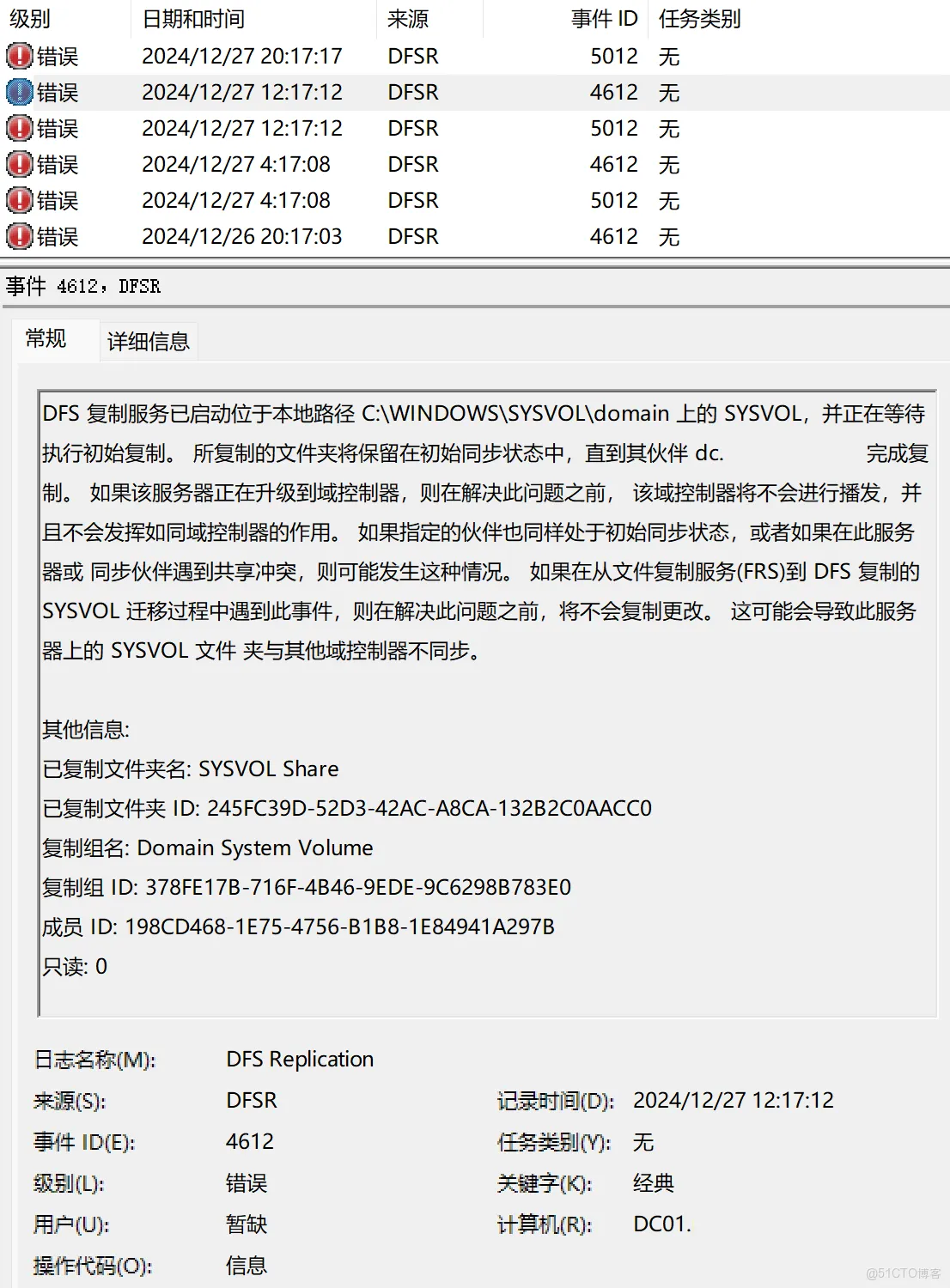

事件ID:5012

[](https://bost.lesrec.cn/uploads/images/gallery/2025-10/iKni4xkaTqAzQfbY-101.png)

事件ID:4612

[](https://bost.lesrec.cn/uploads/images/gallery/2025-10/ASzSHSug7pxxFieR-102.png)

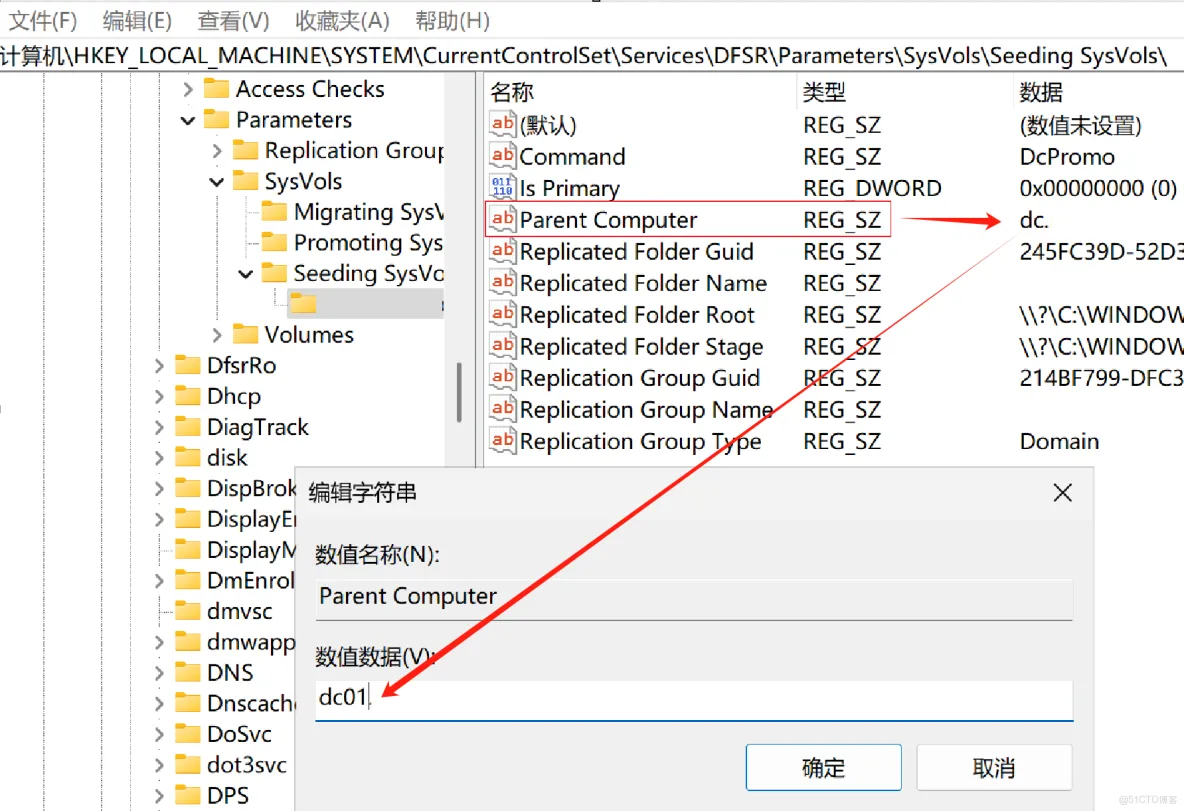

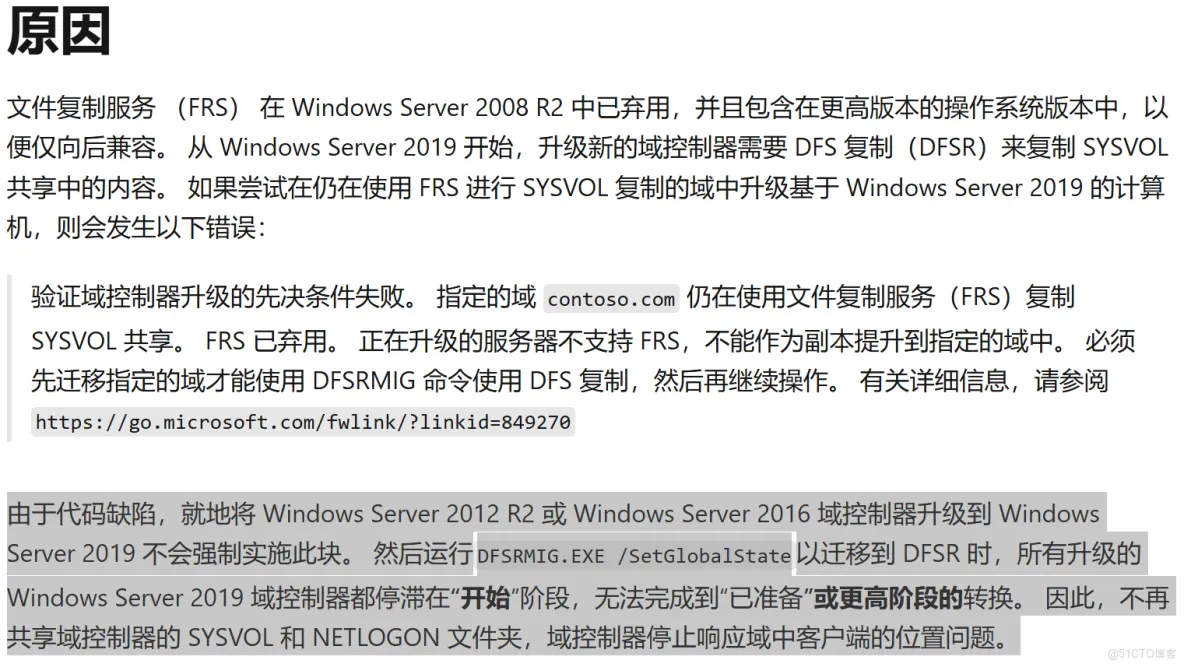

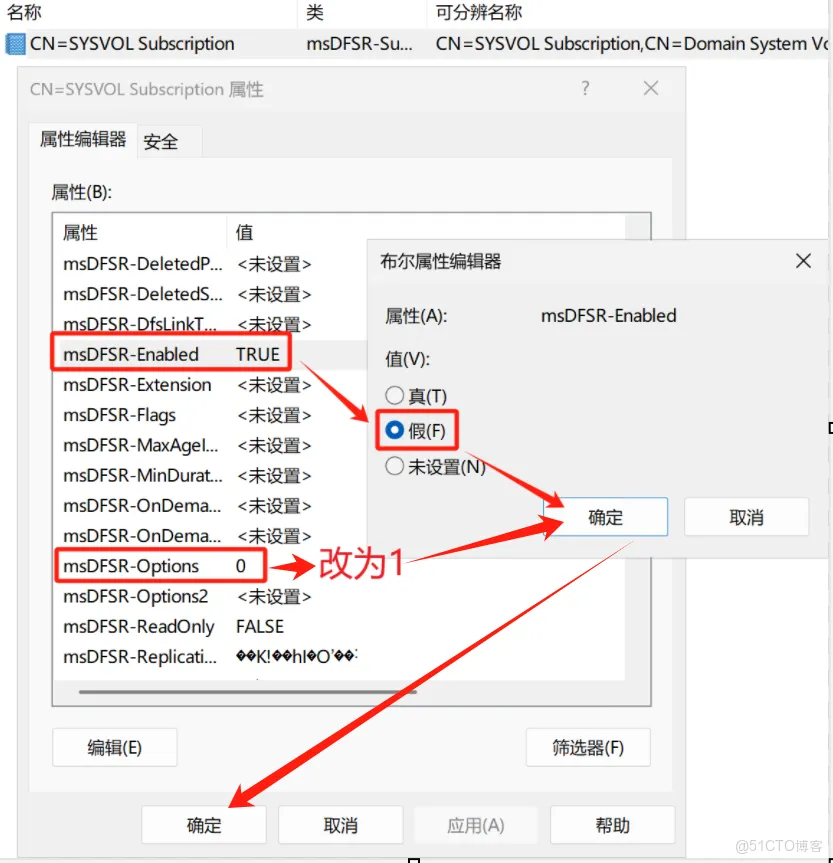

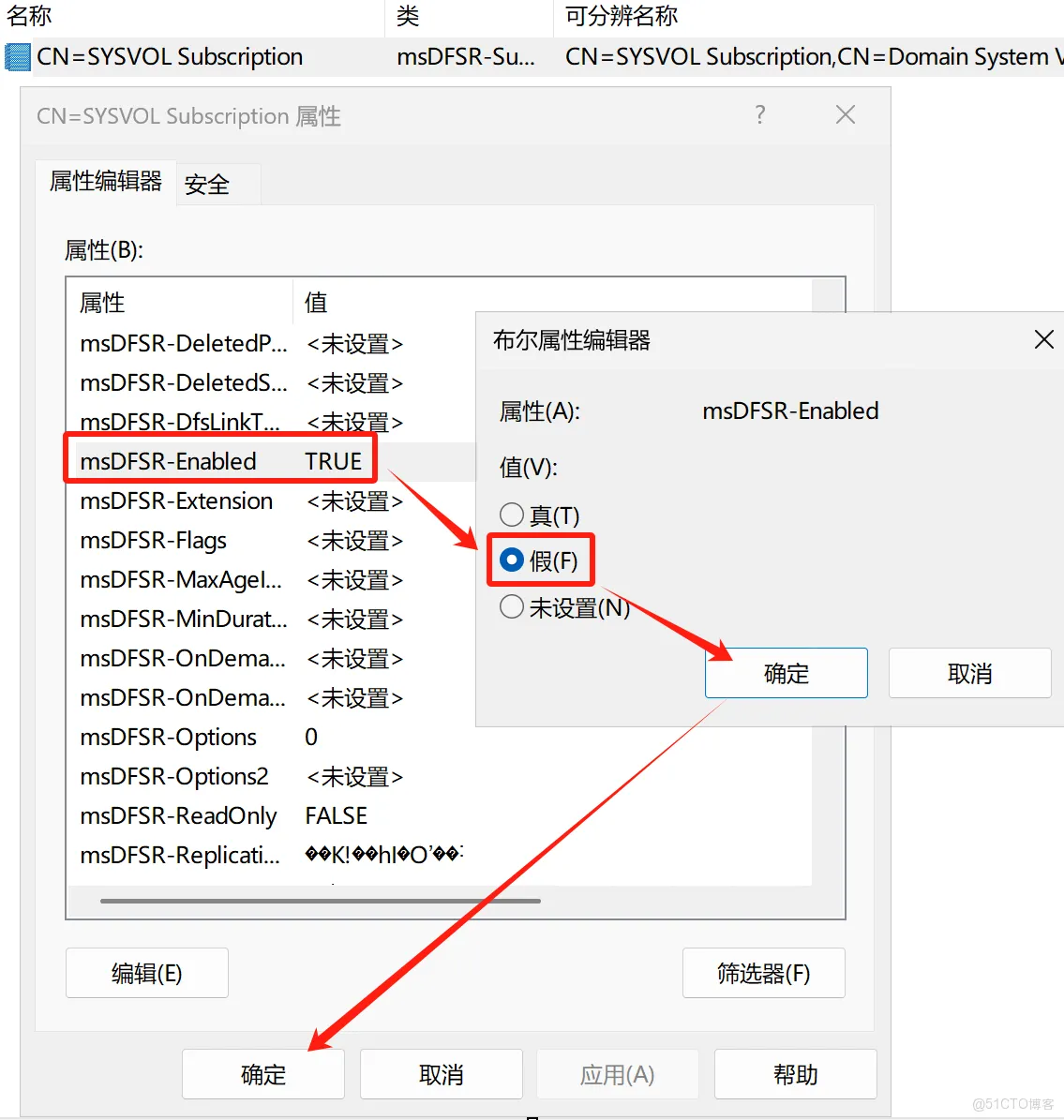

错误影响:升级完成后的DC01,没有共享出SYSVOL目录,客户端计算机读取失败。事件ID 4612表明正在玩命从已经退役的DC上复制数据,可以确认的是ntds数据库中,元数据已经没有DC这台域控制器了。下面是微软对新升级的域控制器在完成 DCpromo 后可能无法播发的一个排错思路,然并卵。非要说有什么参考意义,就是其中提到了源域控制器“父计算机”注册表项。

[](https://bost.lesrec.cn/uploads/images/gallery/2025-10/hibapgXaRrlWdCpB-103.png)

[ 新升级的域控制器在完成 DCpromo 后可能无法播发 - Windows Server | Microsoft Learn](https://learn.microsoft.com/zh-cn/troubleshoot/windows-server/active-directory/newly-promoted-domain-controller-fail-advertise)

原因分析:DFSR 执行 SYSVOL 数据的权威同步,这些数据在 DC 之间复制,DC 上必须存在的 SYSVOL 文件夹层次结构,用于存储两组重要数据:

1、组策略模板文件:它们存储在 \\\\SYSVOL\\<domain>\\Policies 下的单独文件夹中。

2、域中计算机使用的登录、注销、启动和关闭脚本:它们存储在 \\\\SYSVOL\\<domain>\\scripts 中。脚本文件夹本身作为 NETLOGON 共享。

微软有提到: